Phishing ist ein gezieltes Vorgehen von Cyberkriminellen, um an vertrauliche Daten zu gelangen.

Sie bedienen sich dabei gefälschter E-Mails oder Webseiten, die sie bewusst so gestalten, dass sie von realen Unternehmen kaum zu unterscheiden sind. Nutzer werden oft mit täuschend echten Aufforderungen konfrontiert, ihre persönlichen Informationen, wie Passwörter oder Kreditkartendaten, einzugeben. Durch solche Methoden versuchen Betrüger, die Betroffenen zur Preisgabe wertvoller Daten zu verleiten, oft mit schwerwiegenden Folgen für die Opfer. [1][2]

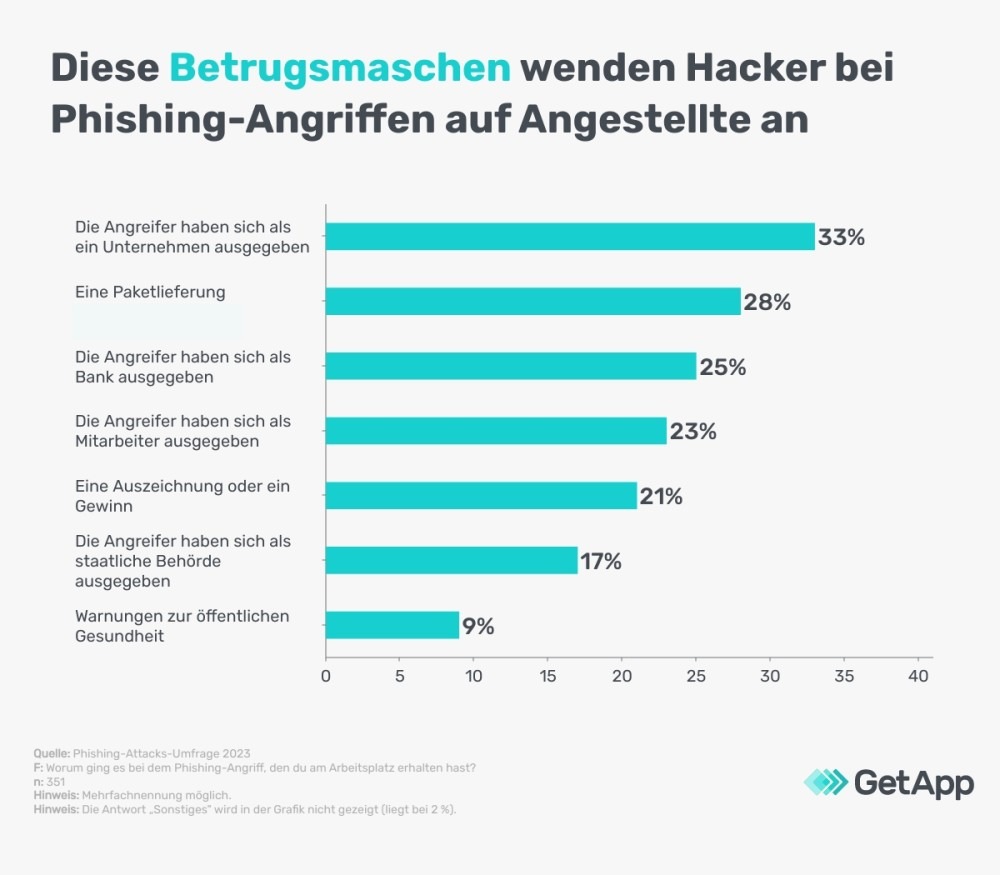

Phisher verwenden raffinierte Techniken, um an sensible Daten heranzukommen. Sie studieren ihre Zielopfer genau, sammeln Informationen und passen ihre Angriffsstrategien individuell an. Diese Personalisierung macht Phishing-Mails besonders gefährlich, weil sie dadurch glaubwürdig erscheinen. Ziel ist es, dass Empfänger solcher betrügerischen Nachrichten vertrauliche Informationen wie Zugangsdaten oder Finanzinformationen preisgeben. Oftmals wirken solche E-Mails sehr dringend und fordern die Opfer auf, unverzüglich zu handeln.

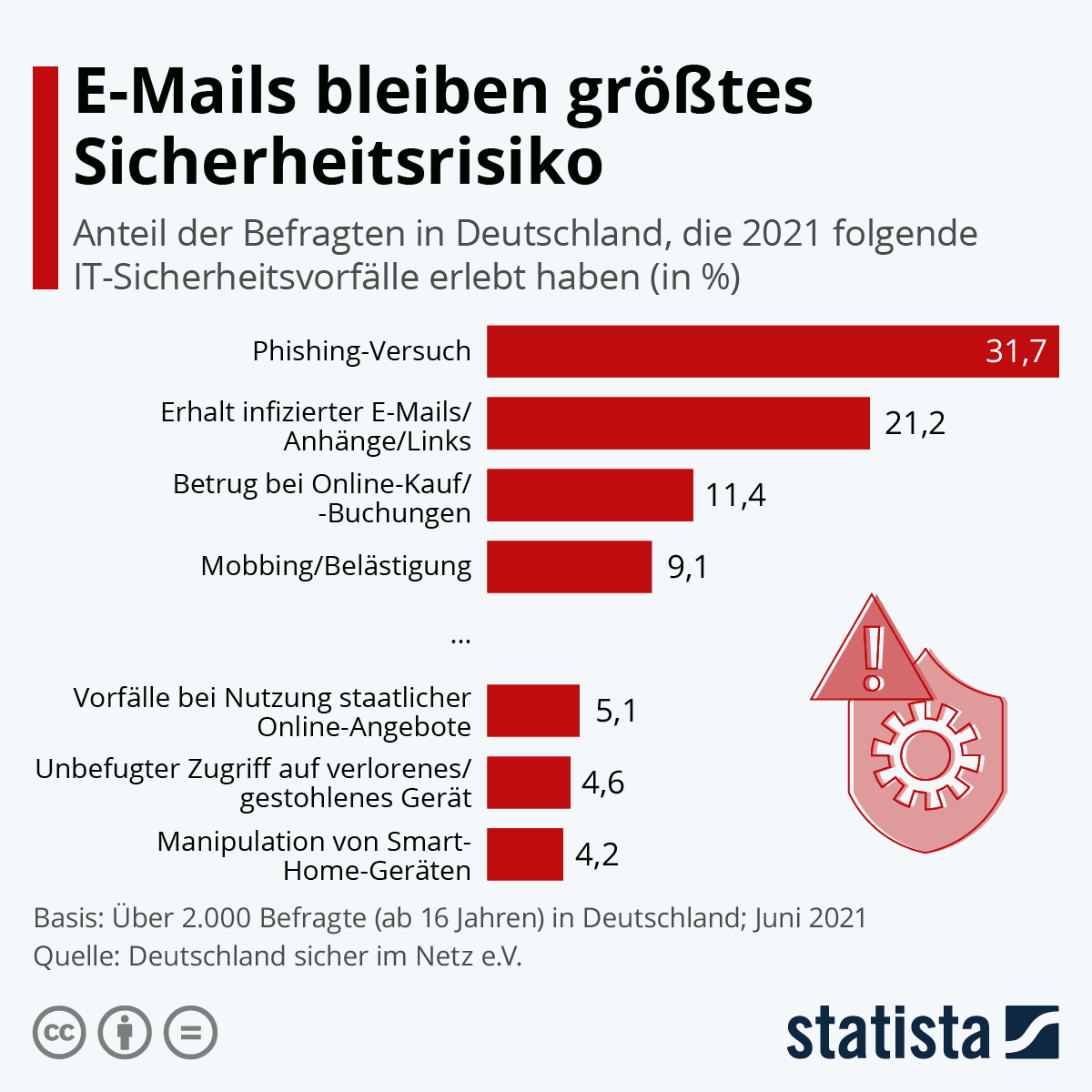

Phishing kann für Unternehmen und Privatpersonen gleichermaßen verheerende Folgen haben. Nicht selten führen derartige Betrügereien zu finanziellen Verlusten, Identitätsdiebstahl oder sogar zu einem umfassenden Datenleck, das die Sicherheit und das Vertrauen in eine Organisation nachhaltig schädigen kann. Die soziale Ingenieurskunst hinter Phishing macht es zu einer der effektivsten Methoden für Cyberkriminelle, um an wertvolle Informationen zu gelangen. [3][4][5][6]

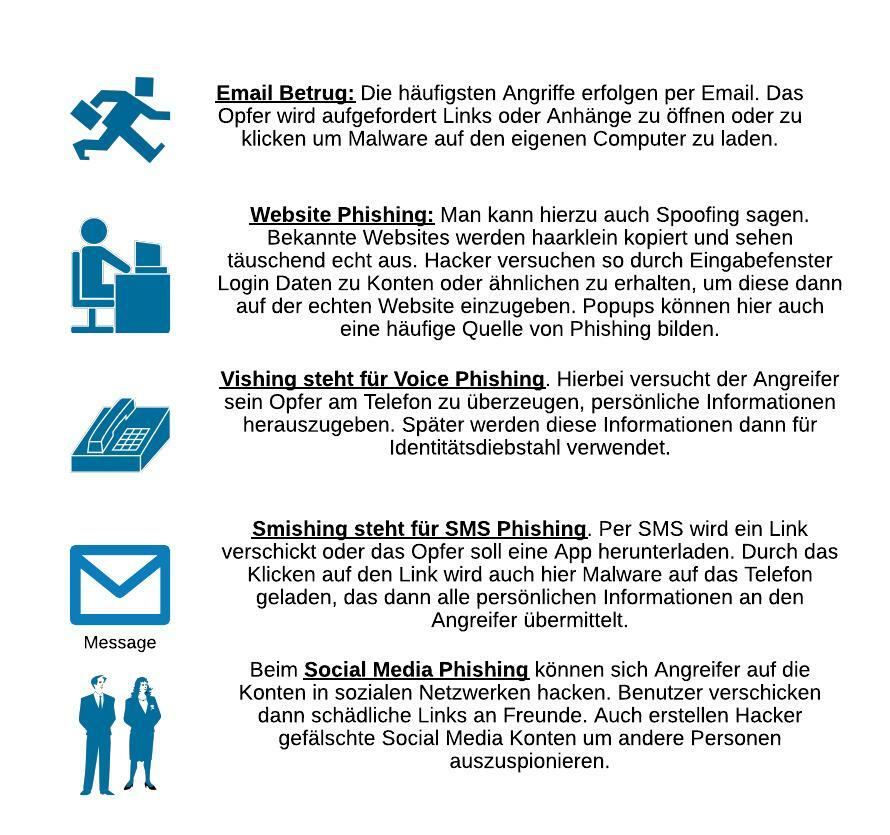

Beim E-Mail-Phishing werden gefälschte Nachrichten per E-Mail versendet, um an vertrauliche Daten zu gelangen. Diese E-Mails scheinen oft von seriösen Quellen zu stammen und enthalten Links zu gefälschten Webseiten, die echten sehr ähnlich sehen.

Spear-Phishing ist eine personalisierte Form des Phishings, bei der sich Cyberkriminelle auf bestimmte Individuen oder Organisationen konzentrieren. Sie nutzen detaillierte Informationen über ihre Opfer, um überzeugende betrügerische Kommunikation zu erstellen.

Smishing nutzt SMS, während Vishing auf Sprachnachrichten und Anrufe setzt, um Opfer zu täuschen. Täter geben sich als vertrauenswürdige Institutionen aus, um persönliche Daten zu erschleichen.

Whaling-Angriffe zielen auf hochrangige Führungskräfte ab. Sie sind hoch spezialisiert und oft schwer zu erkennen, da sie auf die spezifischen Arbeitsprozesse und -kommunikation der Zielpersonen zugeschnitten sind.

Beim Webseiten-Phishing werden gefälschte Webseiten erstellt, die legitimen Diensten nachempfunden sind. Nutzer werden durch verschiedene Taktiken auf diese Seiten gelockt, um ihre Daten einzugeben, die dann von den Angreifern gestohlen werden. [7][8][9][10]

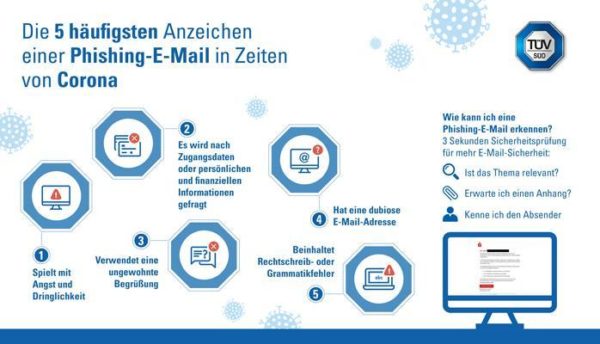

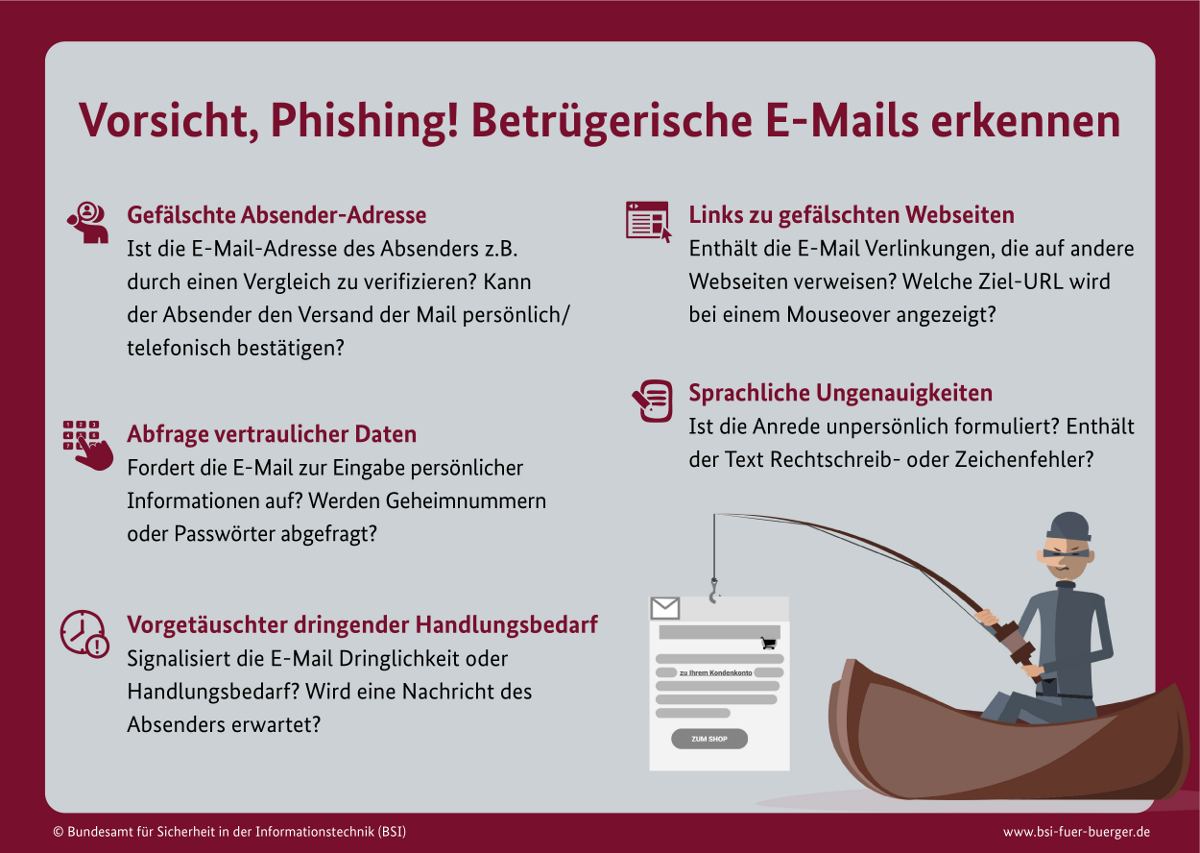

Experten raten zur Vorsicht bei E-Mails, bei denen Aspekte wie eine generische Anrede, Rechtschreibfehler oder ein unerwarteter Anhang auf einen Phishing-Versuch hindeuten könnten. Oft wird ein unmittelbares Handeln seitens des Empfängers gefordert, was Dringlichkeit suggeriert und zum Übersehen von Warnsignalen führen soll. Offizielle Logos und ähnlich klingende E-Mail-Adressen werden verwendet, um Glaubwürdigkeit vorzutäuschen und Nutzer zur Eingabe sensibler Daten zu verführen.

Bei der Prüfung von URLs sollte auf Abweichungen von der legitimen Adresse sowie auf subtile Rechtschreibfehler geachtet werden. Sichere Webseiten beginnen häufig mit „https://“ und weisen ein Schloss-Symbol auf. Nutzer sollten misstrauisch sein, wenn sie aufgefordert werden, auf einer Webseite persönliche Daten einzugeben, besonders wenn deren Authentizität nicht eindeutig verifiziert wurde. [11][12][13][14]

Anwender sollten stets achtsam sein, wenn sie unbekannte oder unerwartete E-Mails öffnen. Links oder Anhänge in diesen Nachrichten könnten auf gefälschten Seiten zu Eingaben von sensiblen Daten auffordern. Es ist ratsam, bei Zweifel an der Authentizität einer E-Mail, direkt mit dem vermeintlichen Absender durch andere Kommunikationswege in Kontakt zu treten.

Um sich zusätzlich vor Phishing und anderen Cyberangriffen zu schützen, ist die Nutzung aktueller Sicherheitssoftware und das Aktivieren von Firewalls unerlässlich. Diese Barrieren helfen, unautorisierte Zugriffe abzuwehren und dem Nutzer Warnungen zu präsentieren, sollte eine potenziell gefährliche Verbindung entstehen. [15][16][17][18]

Unternehmen implementieren Schulungsprogramme zur Phishing-Awareness, die darauf abzielen, Mitarbeiter über die verschiedenen Arten von Phishing-Angriffen aufzuklären und sie im Erkennen verdächtiger Aktivitäten zu schulen. Dies fördert ein bewusstes und vorsichtiges Verhalten im Umgang mit digitaler Kommunikation. Regelmäßige Tests und Übungen halten die Wachsamkeit aufrecht und stellen sicher, dass das Gelernte in Erinnerung bleibt und korrekt angewendet wird.

Informationskampagnen richten sich an die breite Öffentlichkeit, um ein Bewusstsein für die Gefahren von Phishing zu schaffen. Hierbei werden nützliche Informationen verbreitet, wie sich Einzelpersonen und Organisationen effektiv schützen können. Aufklärungsarbeit in sozialen Medien, Workshops und in den Nachrichten spielt dabei eine wichtige Rolle und erreicht ein großes Publikum. [19][20][21][22]

Um Phishing-Angriffen effektiv entgegenzuwirken, ist es entscheidend, dass Betrugsversuche umgehend an zuständige Behörden und die betroffenen Unternehmen gemeldet werden. Dies ermöglicht eine schnelle Reaktion und trägt dazu bei, dass Schutzmaßnahmen verbessert und andere potenzielle Opfer gewarnt werden können. Die Kooperation zwischen Privatpersonen, Institutionen und Sicherheitsexperten ist dabei von zentraler Bedeutung.

Nach einem Phishing-Angriff sollten Passwörter unverzüglich geändert werden, vor allem wenn sie kompromittiert wurden. Zusätzliche Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung bieten einen weiteren Schutz. Es ist wichtig, dass Nutzer ihre Sicherheitseinstellungen überprüfen und gegebenenfalls anpassen, um zukünftigen Angriffen besser widerstehen zu können. [23][24][25][26]

Phishing-Angriffe haben sich zu einer ausgeklügelten Betrugsmethode entwickelt. Neuere Vorfälle zeigen, dass Cyberkriminelle gezielt vorgehen und soziale Medien nutzen, um Informationen über ihre Opfer zu sammeln. Dies ermöglicht es ihnen, überzeugende Nachrichten zu erstellen, die selbst vorsichtige Nutzer täuschen können.

Viele Opfer von Phishing-Angriffen teilen nach dem Erlebten ihre Geschichten, um andere vor ähnlichen Vorfällen zu warnen. Die Erfahrungen zeigen, dass eine ständige Wachsamkeit und die Kenntnis über die Methoden der Angreifer unerlässlich sind, um zukünftige Betrugsversuche erfolgreich abzuwehren. [27][28][29][30]

Die Berichte Betroffener unterstreichen die Notwendigkeit präventiver Maßnahmen in der Informationstechnologie. Unternehmen und Privatpersonen müssen daher ihre IT-Sicherheitsstrategien stetig anpassen und erweitern, um dem Phishing effektiv entgegenwirken zu können. Die Implementierung umfassender Sicherheitslösungen und die fortlaufende Schulung der Nutzer bilden das Fundament eines robusten Schutzes gegen derartige Angriffe. [31][32]

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmen, können wir Daten wie Ihr Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder widerrufen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.