Dieser Artikel bietet einen umfassenden Überblick über das Konzept des Single Sign-On, seine Funktionsweise, Vorteile sowie Herausforderungen und gibt Einblick in die besten Praktiken für seine Implementierung.

Grundlagen des Single Sign-On

Was ist Single Sign-On: Eine Definition

Single Sign-On (SSO) ist eine Authentifizierungsstrategie, die es Benutzern ermöglicht, mit einem einzigen Satz von Anmeldedaten auf mehrere unabhängige Softwareanwendungen zuzugreifen, oft unter Einsatz von OAuth oder SAML Protokollen. Diese Methode vereinfacht den Anmeldeprozess für den Endbenutzer erheblich und verbessert gleichzeitig die Sicherheit, indem sie die Notwendigkeit reduziert, mehrere Benutzernamen und Passwörter zu verwalten.

Wie SSO funktioniert

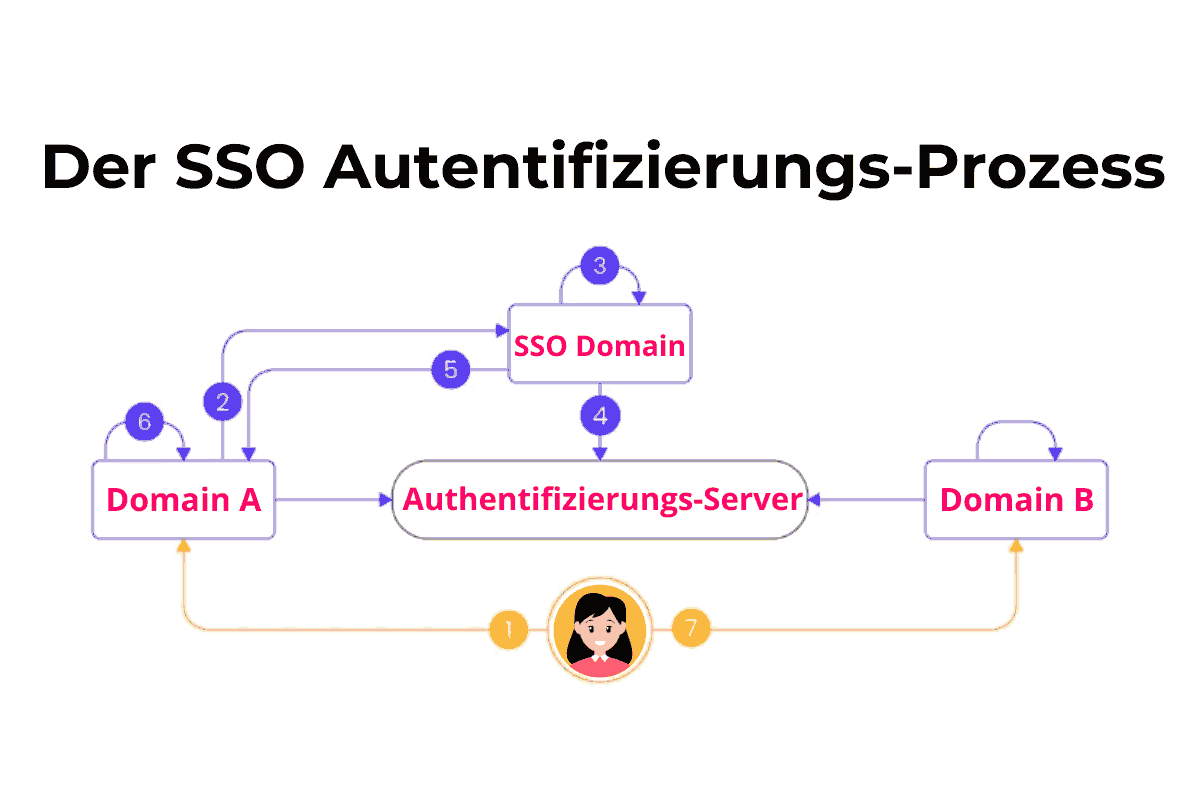

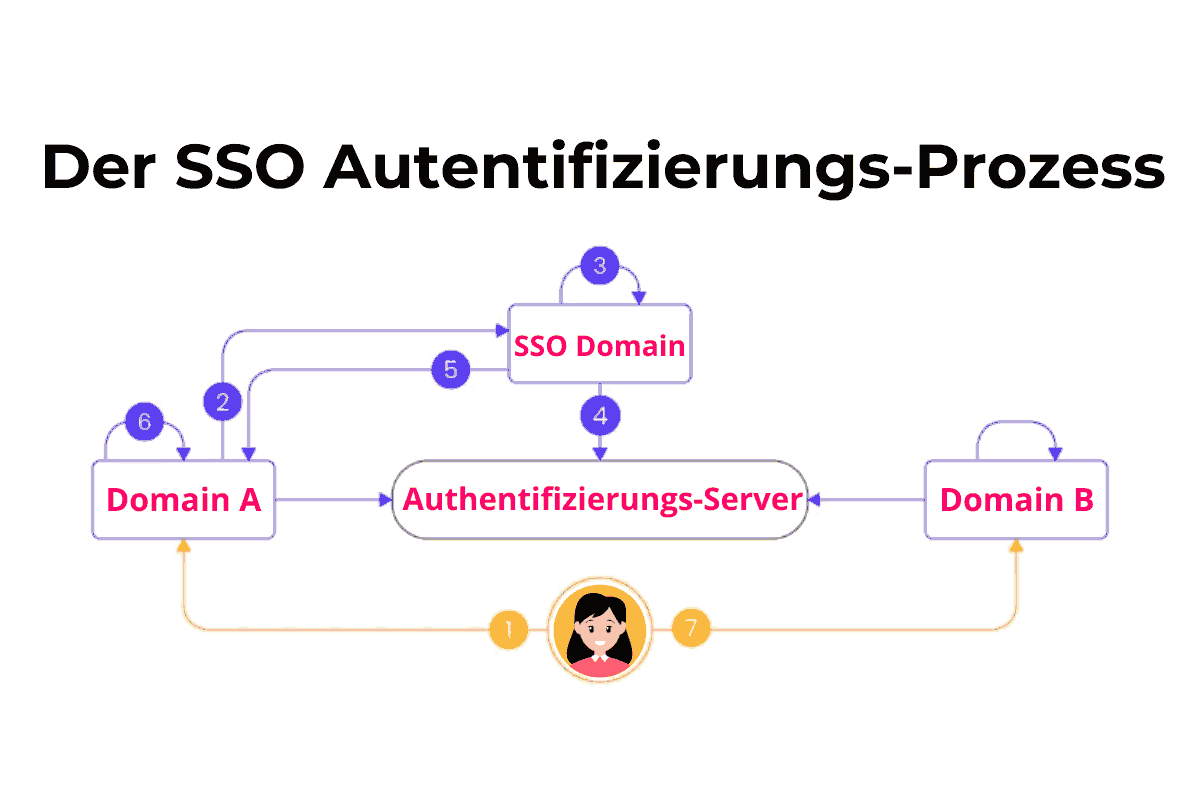

Der Prozess beginnt, wenn ein Benutzer versucht, auf eine Anwendung zuzugreifen. Statt mehrere Anmeldedaten eingeben zu müssen, authentifiziert sich der Benutzer einmalig bei einem zentralen Authentifizierungsserver. Nach erfolgreicher Authentifizierung stellt dieser Server ein Authentifizierungstoken aus, das bei weiteren Anmeldeversuchen bei anderen Anwendungen verwendet wird.

Der SSO-Authentifizierungsprozess ermöglicht das Single Sign-On mittels verschiedener Protokolle, darunter OAuth und SAML, für eine verbesserte Security und reduziert das Sicherheitsrisiko.

- Sie melden sich beim IdP mit Ihren Anmeldedaten (z.B., verschlüsselt mittels SAML Protokoll) an, ohne sich erneut anmelden zu müssen und damit manuelle Eingaben entfallen. mittels SAML Protokoll) an, ohne sich erneut anmelden zu müssen. B. Benutzername und Passwort) an.

- Der IdP stellt Ihnen ein digitales Token (z. B. einen Cookie oder SAML-Assertion) zur Verfügung, das Ihre Identität bestätigt.

- Sie versuchen, auf eine Anwendung oder Website zuzugreifen, die SSO unterstützt.

- Die Anwendung oder Website fragt den IdP nach Ihrem Token, oft unter Verwendung von Protokollen wie OAuth.

- Der IdP validiert das Token und gewährt Ihnen Zugriff auf die Anwendung oder Website.

Verschiedene Arten von SSO-Lösungen

Es gibt verschiedene SSO-Lösungen, die auf unterschiedliche Bedürfnisse und Anforderungen abzielen. Dazu gehören Enterprise SSO, Web SSO und Federated SSO, jede mit ihren spezifischen Einsatzgebieten und Vorteilen, einschließlich des entfallenen Bedarfs an manuellen Anmeldungen.

Vorteile von Single Sign-On

Die Implementierung von SSO in einem Unternehmen bringt zahlreiche Vorteile mit sich, darunter eine verbesserte Benutzerfreundlichkeit, erhöhte Sicherheit durch minimierte Phishing-Risiken, und reduzierte IT-Kosten aufgrund geringerer Anforderungen an Passwortrücksetzungen und Support.

SSO bietet Ihnen zahlreiche Vorteile:

- Komfort: Die Nutzung von SSO bedeutet, manuelle Anmeldungen entfallen, was den Zugriff beschleunigt. Sie müssen sich nur noch einmal anmelden, um auf alle Ihre berechtigten Systeme und Dienste zuzugreifen.

- Sicherheit: Die Implementierung von SSO-Lösungen unter Verwendung vertrauenswürdiger Standards wie SAML und OAuth erhöht die Security. Die Verwendung von SSO kann die Sicherheit erhöhen, da Sie weniger Passwörter verwenden und diese besser verwalten können, insbesondere wenn Protokolle wie OpenID zum Einsatz kommen.

- Effizienz: SSO kann die Produktivität steigern, da Sie Zeit und Mühe sparen, die Sie sonst für die manuelle Anmeldung bei verschiedenen Anwendungen und Websites aufwenden würden.

- Skalierbarkeit: SSO lässt sich einfach auf neue Anwendungen und Websites ausweiten und basiert oft auf Standards wie SAML oder OpenID.

Herausforderungen und Überlegungen zu SSO

Trotz der Vorteile gibt es auch Herausforderungen bei der Implementierung von SSO, wie Sicherheitsbedenken und die Komplexität der Integration in bestehende Systeme, besonders wenn verschiedene Protokolle wie OAuth oder SAML involviert sind. Unternehmen müssen diese sorgfältig abwägen und empfohlene Vorgehensweisen für eine erfolgreiche Implementierung befolgen.

Die Implementierung von SSO kann einige Herausforderungen mit sich bringen:

- Kompatibilität: Nicht alle Anwendungen und Websites unterstützen SSO.

- Konfiguration: Die Konfiguration von SSO kann komplex sein, insbesondere wenn mehrere IdPs und Anwendungen oder Websites beteiligt sind, und erfordert oft das Einrichten von Protokollen wie Kerberos.

- Sicherheit: Es ist wichtig, die Sicherheit von SSO zu gewährleisten, um das Risiko von Identitätsdiebstahl zu minimieren, indem Daten verschlüsselt übertragen werden.

Empfohlene Vorgehensweisen für die Implementierung von SSO

Zu den empfohlenen Vorgehensweisen gehören die Durchführung einer gründlichen Anbieterbewertung, die Implementierung zusätzlicher Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung und regelmäßige Überprüfungen der SSO-Konfiguration, um Sicherheitslücken zu vermeiden.

SSO-Anbieter

Es gibt eine Vielzahl von SSO-Anbietern, die verschiedene Lösungen anbieten, basierend auf vertrauenswürdigen Standards wie SAML und Kerberos. Einige der bekanntesten Anbieter sind:

- Okta, ein führender Anbieter von SSO-Lösungen, der Sicherheit durch Protokolle wie SAML und OAuth gewährleistet und Daten verschlüsselt überträgt.

- OneLogin

- Azure Active Directory

- Ping Identity

- Centrify

Zukunft von SSO

Mit der kontinuierlichen Entwicklung neuer Technologien wird auch SSO weiterentwickelt, um neuen Sicherheitsbedrohungen entgegenzuwirken und eine noch nahtlosere Benutzererfahrung zu bieten.

FAQs zu SSO

- Wie unterscheidet sich SSO von traditionellen Authentifizierungsverfahren?

Single Sign-On (SSO) ermöglicht es Benutzern, sich mit nur einer Anmeldeinformation bei mehreren Anwendungen oder Diensten anzumelden, im Gegensatz zu traditionellen Authentifizierungsverfahren, bei denen für jede Anwendung separate Anmeldedaten erforderlich sind. Dies vereinfacht nicht nur den Anmeldeprozess für den Benutzer, sondern verbessert auch die Sicherheit, indem die Anzahl der zu merkenden Passwörter reduziert wird.

- Ist SSO sicher? Unter Verwendung von Protokollen wie SAML und OAuth kann es eine sehr vertrauenswürdige SSO-Lösung sein.

SSO kann sehr sicher sein, wenn es richtig implementiert wird, insbesondere wenn es mit zusätzlichen Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung (2FA) oder Multi-Faktor-Authentifizierung (MFA) kombiniert wird. Es minimiert auch die Angriffsfläche für Phishing-Versuche, da Benutzer weniger Passwörter eingeben müssen, die gestohlen werden könnten, speziell, wenn robuste SSO-Mechanismen wie Kerberos verwendet werden.

- Kann SSO mit allen Anwendungen verwendet werden, um den Zugriff zu vereinfachen und manuelle Anmeldungen zu vermeiden?

Während SSO mit vielen modernen Anwendungen und Diensten kompatibel ist, hängt seine Implementierung von der Unterstützung durch den Anbieter der jeweiligen Anwendung ab. Einige ältere Systeme oder spezialisierte Software können SSO nicht ohne Weiteres unterstützen und benötigen möglicherweise Anpassungen oder spezielle Integrationen.

- Welche Kosten sind mit der Implementierung von SSO verbunden?

Die Kosten für die Implementierung von SSO können je nach Größe des Unternehmens, der Komplexität der IT-Infrastruktur, der Anzahl der zu integrierenden Anwendungen und der Wahl des SSO-Anbieters variieren. Es gibt sowohl einmalige Kosten für die Einrichtung und Integration als auch laufende Kosten für Wartung und Support.

- Wie beeinflusst SSO die Benutzererfahrung, insbesondere in Bezug auf die Zugriffsvereinfachung und das entfallene Bedürfnis nach manuellen Anmeldungen?

SSO verbessert die Benutzererfahrung erheblich, indem es den Anmeldeprozess vereinfacht und Benutzern ermöglicht, schnell und einfach auf verschiedene Anwendungen und Dienste zuzugreifen, ohne sich mehrere Passwörter merken zu müssen. Dies führt zu einer höheren Benutzerzufriedenheit und Produktivität durch den entfallenen Bedarf an manuellen Anmeldungen dank Single-Sign-On.

- Welche Schritte sind für eine erfolgreiche SSO-Implementierung in der Cloud erforderlich? Dies schließt die Auswahl eines passenden Protokolls, wie SAML oder OAuth, und die Sicherstellung der Kompatibilität mit allen Services ein.

Eine erfolgreiche SSO-Implementierung erfordert eine sorgfältige Planung, die Auswahl eines geeigneten SSO-Anbieters, die Integration des SSO-Systems in die bestehende IT-Infrastruktur, die Konfiguration der Authentifizierungsprotokolle, die Schulung der Endbenutzer und die regelmäßige Überprüfung und Anpassung der Sicherheitseinstellungen, um die Integrität des Systems zu gewährleisten.

Single Sign-On bietet eine effiziente Lösung zur Vereinfachung des Zugriffs auf multiple Anwendungen und Dienste in der Cloud, wobei Sicherheit und Benutzerfreundlichkeit im Vordergrund stehen. Durch die Berücksichtigung der Herausforderungen und die Anwendung von empfohlene Vorgehensweisen können Unternehmen die Vorteile von SSO voll ausschöpfen und eine sichere, benutzerfreundliche Umgebung schaffen.

Alexander Noack

Alexander Noack