Der Übergang von der analogen zur digitalen Welt hat eine Flut von Möglichkeiten für Unternehmen im Bereich der Datenanalyse geschaffen. Es war jedoch auch klar, dass das Vorhandensein so vieler vertraulicher Informationen im Internet für Cyberkriminelle verlockend ist. Identitätsdiebstahl, Zugang zu Passwörtern und der Diebstahl sensibler Geschäftsdaten sind nur einige der Bedrohungen, gegen die Sie sich mit Cyber Security schützen können. Lassen Sie uns einen Blick auf die Chancen und Risiken der Digitalisierung werfen und darauf, wie Sie die Cybersicherheit in Ihrem Unternehmen gewährleisten können.

Wie lange leben wir schon in einer vernetzten Welt? Wenn wir darüber nachdenken, kommt es uns noch nicht sehr lange vor, aber wenn wir einen Blick auf unseren Schreibtisch im Büro werfen, wird uns klar, wie viele vernetzte Geräte inzwischen Teil unseres Lebens sind.

Geräte, die wir ständig benutzen und auf die wir nicht mehr verzichten können. Die Digitalisierung, das Internet der Dinge und die künstliche Intelligenz haben unser privates und berufliches Leben radikal verändert. Wie So oft hat aber auch die gemeinsame Nutzung von Daten im Netz eine gefährliche Kehrseite. Ein guter Manager muss wissen, wie er den richtigen Kompromiss finden kann, indem er sich eine grundlegende Frage stellt, die wir versuchen werden zu beantworten: Wie kann man die IT-Sicherheit im Unternehmen gewährleisten?

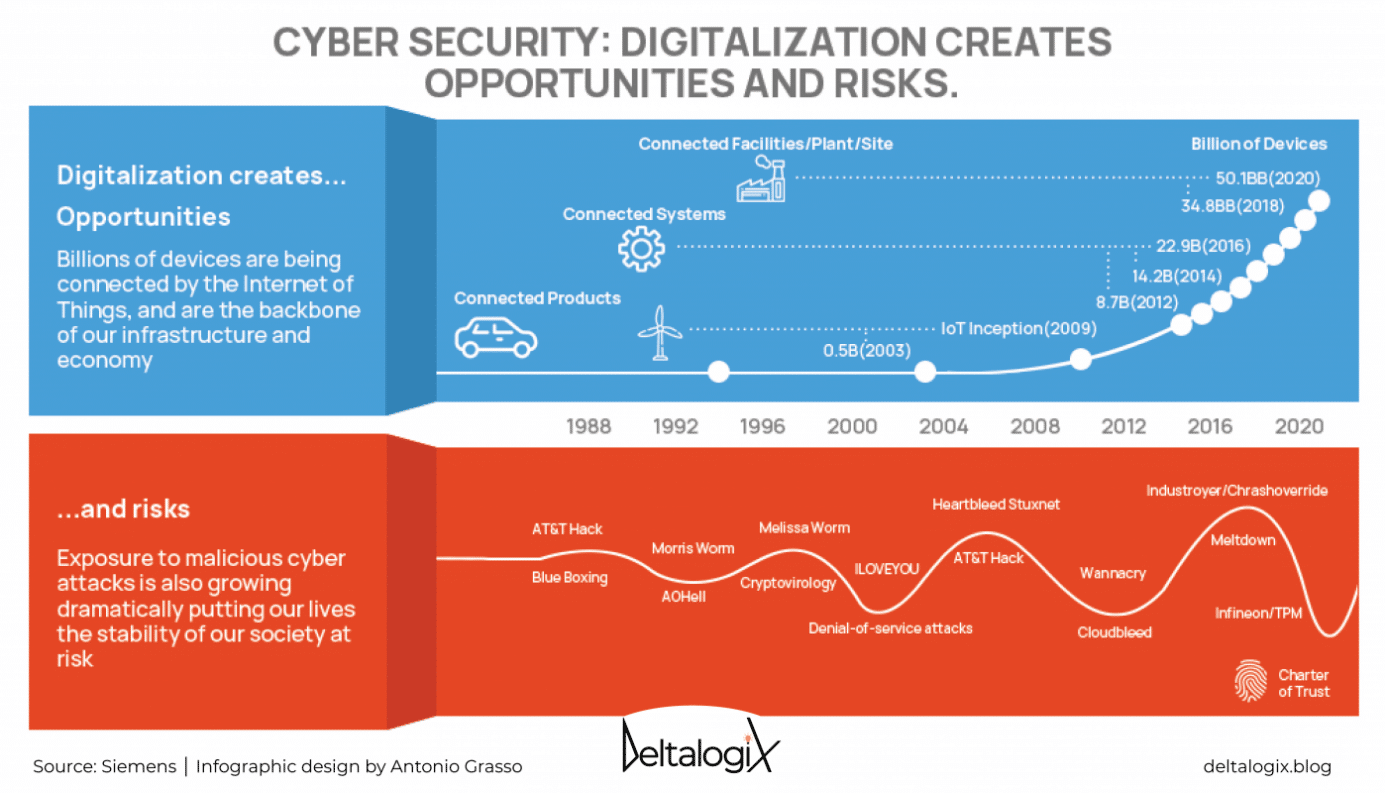

Die Infografik von deltalogix mit Daten von Siemens Cybersecurity, die das exponentielle Wachstum der vernetzten Geräte in den letzten 20 Jahren veranschaulicht, zeigt uns, dass neben den Chancen auch die Risiken gestiegen sind. Infolgedessen wird es immer schwieriger, alle Informationsschnittstellen zu kontrollieren. Obwohl es entsprechende Technologien oder Software gibt, ist es aufgrund der Nutzung von Geräten im beruflichen und privaten Umfeld schwierig, alle möglichen Zugänge für einen Cyberangriff zu kontrollieren. Es reicht schon, eine kleine Tür offen zu lassen, um Gefahr zu laufen, gehackt zu werden.

Wenn Sie in Ihr Auto steigen und den Satz „Ok Google, rufe zu Hause an“ sagen, ist dies nur dank einer Reihe von Verbindungen, Software und Technologien möglich, die mit der Digitalisierung, dem Internet der Dinge und der künstlichen Intelligenz zusammenhängen.

Die Vorteile einer vernetzten Welt sind vielfältig. Im Allgemeinen bieten sie uns zum Beispiel:

Wenn wir hingegen über unser Privatleben nachdenken, kommen wir nicht umhin festzustellen, wie sehr Geräte wie Tablets, Smart-TVs und Smartphones unser tägliches Leben vereinfacht und bereichert haben.

So wie Geld in den Banken Kriminelle anlockt, die mit Bargeld hantieren, so ist Big Data eine Quelle illegaler Gewinne für Computerhacker. Cyberkriminalität ist ein allzu großes Risiko für ein Unternehmen, und eine große Investition in Technologie könnte in kurzer Zeit zunichte gemacht werden. Sensible und nicht sensible Daten im Netz sind angreifbar, wie das Security-Magazin deftipps.com aufzeigt.

Die digitale und vernetzte Industrie 4.0 muss ihre Computersysteme zwangsläufig öffnen, um die Interoperabilität und den Austausch von Informationsflüssen zu gewährleisten. Dies setzt ihre Daten starken Risiken aus. In den meisten Fällen kommen die Angriffe von außen, aber es gibt auch Fälle, in denen die Quelle innerhalb des Unternehmens liegt. Deshalb ist es wichtig zu wissen, wie man sich schützen kann und vor allem, wie man Angriffe verhindern kann.

Cyberkriminelle Attacken erfolgen hauptsächlich durch:

Der Entscheidungsträger, der entscheiden muss, wie das Unternehmen geschützt werden soll, wird dies durch eine sorgfältige Bewertung der verschiedenen Risikofaktoren tun. Das Sammeln von Unternehmensdaten ist unerlässlich, weil es Prozesse optimiert, die Produktion effizienter macht und Kosten senkt. Sie in der Cloud zu vernetzen und überall auffindbar zu machen, ist eine große Chance, aber man sollte nie vergessen, sich abzusichern. Und wie? Durch die Untersuchung proaktiver und reaktiver Strategien. Im ersten Fall können Sie mit der Cyber-Risikobewertung die Risiken und Schwachstellen eines Computersystems kartieren und das Ausmaß eines möglichen Schadens abschätzen. Mit den reaktiven Strategien des Cyber-Notfallplans hingegen wird ein Leitfaden erstellt, der aufzeigt, welche Maßnahmen im Falle eines Cyber-Angriffs zu ergreifen sind.

Ein erfolgreiches, wachstumsorientiertes Unternehmen wird zwangsläufig Wege der Digitalisierung beschreiten und die Vernetzung von Geräten und Menschen fördern. Gleichzeitig muss es aber auch handeln, indem es die Sicherheit seiner Informationssysteme ständig überwacht.

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmen, können wir Daten wie Ihr Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder widerrufen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.