Julia Wolf

Julia Wolf

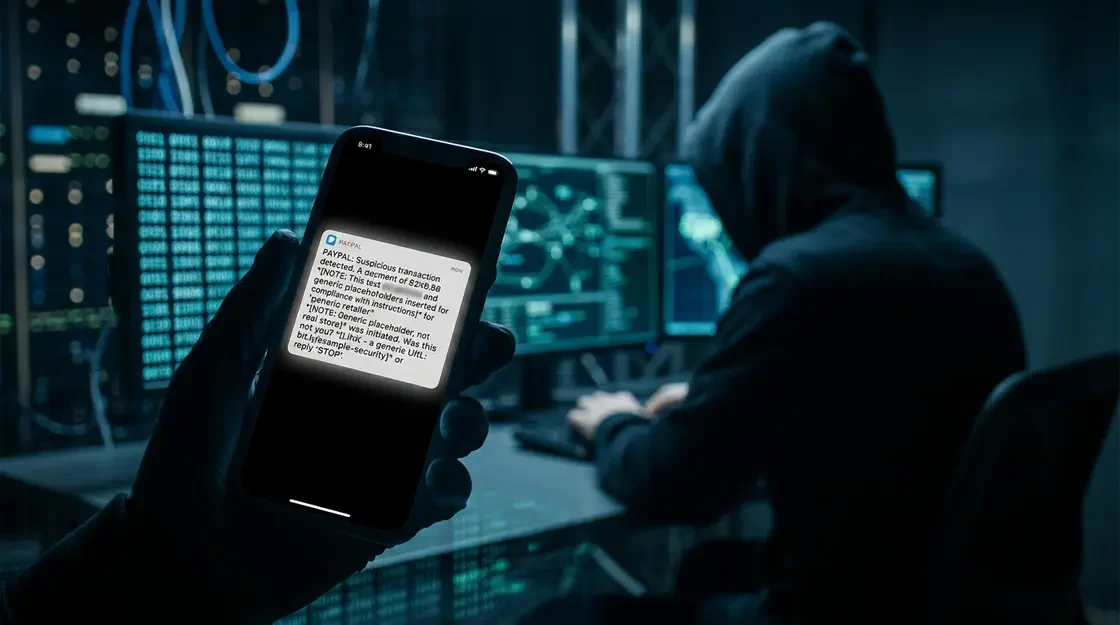

SMS-Eingang, 08:47 Uhr: „Ihre PayPal-Zahlung über 92,90 Euro wurde veranlasst. Falls nicht autorisiert, klicken Sie hier.“ Tausende Deutsche tippen täglich auf genau solche Links – und landen auf Fake-Seiten, die ihnen sämtliche Zugangsdaten stehlen. Der Unterschied zu früher: Die Texte klingen jetzt perfekt. KI-Phishing hat das Spiel verändert.

Die Masche ist deceptively simpel. Eine SMS landet auf dem Handy. Absender: unbekannte Nummer oder scheinbar vertrauenswürdiger Name. Inhalt: PayPal hat angeblich eine Zahlung von 92,90 Euro von Ihrem Konto abgebucht. Falls Sie das nicht waren, müssen Sie sofort handeln. Link folgt. Ende des Kurztexts.

Plot Twist: Die Abbuchung hat nie stattgefunden. Aber bis das Opfer das begreift, hat es seine PayPal-Zugangsdaten, seine Kreditkartennummer und im schlimmsten Fall seine Zwei-Faktor-Authentifizierungscodes auf einer gefälschten Website eingetippt. Spiel vorbei.

Was neu ist an dieser Welle, die Ende April 2026 von Sicherheitsforschern dokumentiert wurde: Die Texte dieser Phishing-SMS sind fehlerfrei. Kein gebrochenes Deutsch. Keine seltsamen Leerzeichen. Keine verdächtigen Konstruktionen wie „Sehr geehrte Damen und Herren, Ihre Konto wurde gesperrt wurde.“ Die KI schreibt heute besser als viele Menschen. Und genau das macht KI-Betrug so gefährlich.

Tausende Nutzerinnen und Nutzer in Deutschland haben in kurzer Zeit entsprechende Nachrichten erhalten. Das ist kein Einzelfall, keine lokale Kampagne. Das ist industrialisierter Phishing-Betrug, skaliert durch generative KI-Systeme, die rund um die Uhr Varianten produzieren, testen und verschicken. Willkommen in der neuen Normalität.

Das Pikante daran: Wer denkt, er sei zu clever für solche Fallen, irrt sich möglicherweise gewaltig. Aber dazu später mehr.

Phishing funktioniert über psychologischen Druck. Das Opfer muss das Gefühl haben, sofort handeln zu müssen, sonst passiert etwas Schlimmes. PayPal ist dafür ideal: Der Dienst ist weit verbreitet, die meisten Nutzenden haben dort echtes Geld hinterlegt oder eine echte Zahlungsmethode verknüpft. Eine SMS über eine angebliche Abbuchung trifft also einen Nerv.

Der Betrag von 92,90 Euro ist nicht zufällig gewählt. Er ist hoch genug, um Alarm auszulösen – „Das ist nicht wenig!“ –, aber niedrig genug, um realistisch zu wirken. Ein verdächtiger Betrag von 9.200 Euro würde sofort Skepsis wecken. 92,90 Euro dagegen? Könnte ein Abo sein, das man vergessen hat. Könnte ein Online-Einkauf sein, den man nicht mehr genau erinnert. Die Unschärfe ist gewollt. Eine andere dokumentierte PayPal-Phishing-Welle nutzte Beträge von 1.685 Euro – auch das ein realistisch wirkender Wert, der aber gleichzeitig Panik erzeugt. Semantisch passt dazu unser Hintergrund Phishing erkennen: Schutz vor modernen Angriffsmethoden.

Wenig überraschend: SMS-Phishing, auch Smishing genannt, hat in den letzten Jahren massiv zugenommen. Der Kanal gilt als vertrauenswürdiger als E-Mail, weil die meisten Menschen täglich echte SMS von Banken, Paketzustellern und Behörden erhalten. Die Hemmschwelle, auf einen Link zu tippen, ist auf dem Handy niedriger als am Desktop.

Und die Betrüger wissen das. Die hybriden Angriffsketten – erst SMS, dann ein Anruf, bei dem sich jemand als PayPal-Mitarbeiter ausgibt – sind inzwischen Standard. Wer den ersten Link nicht anklickt, bekommt vielleicht noch denselben Tag einen Anruf: „Ich bin von der PayPal-Sicherheitsabteilung. Wir haben ungewöhnliche Aktivitäten auf Ihrem Konto festgestellt.“ Auch die Stimme am Telefon kann inzwischen KI-generiert sein.

Klassisches Phishing hatte ein strukturelles Problem: Skalierung versus Qualität. Massenmails waren leicht zu erkennen, weil sie identisch waren und oft schlechtes Deutsch enthielten. Personalisierte, hochwertige Nachrichten waren teuer – sie brauchten menschliche Arbeit. Dieses Dilemma hat generative KI aufgelöst. Vollständig.

Heute können Angreifer mit KI-Tools gleichzeitig Recherche betreiben, Texte erstellen und Hunderte leicht unterschiedliche Varianten produzieren. Keine zwei Nachrichten sind identisch, was klassische Spam-Filter auf dem falschen Fuß erwischt. Diese Filter sind auf Mustererkennung trainiert – wenn jede Nachricht leicht anders ist, funktioniert die Mustererkennung nicht mehr zuverlässig.

Im Darknet kursieren spezialisierte KI-Tools für genau diesen Zweck. Tools wie WormGPT und Evil-GPT werden in einschlägigen Foren angeboten und beworben als Werkzeuge, die keine ethischen Beschränkungen kennen – anders als kommerzielle KI-Assistenten, die auf das Ablehnen schädlicher Anfragen trainiert sind. Diese Darknet-KIs helfen auch unerfahrenen Betrügern, professionell wirkende Nachrichten zu erstellen. KI-Betrug ist dadurch nicht mehr das Privileg technisch versierter Krimineller.

Das Ergebnis lässt sich in Zahlen fassen: Malware-Angriffe per E-Mail nahmen im Jahr 2025 um 131 Prozent zu. Phishing-as-a-Service, kurz PhaaS, ist laut Sicherheitsanalysen bereits für über 50 Prozent aller Angriffe zum Diebstahl von Anmeldedaten verantwortlich. Prognosen gehen davon aus, dass dieser Anteil bis Ende 2026 auf über 90 Prozent steigen könnte – wobei solche Voraussagen naturgemäß mit Vorsicht zu genießen sind und sich auf aktuelle Trendextrapolationen stützen, nicht auf gesicherte Fakten.

Sicherheitsforscher haben außerdem einen Anstieg von Deepfake-Angriffen um 1.100 Prozent dokumentiert. Das klingt absurd. Es ist absurd. Und es passiert gerade.

Um zu verstehen, warum dieser KI-Betrug so effektiv ist, lohnt sich ein Blick auf den genauen Ablauf. Denn Phishing ist kein einzelner Moment, sondern eine Kette sorgfältig konstruierter Schritte.

Schritt 1: Datenbeschaffung. Die Betrüger kaufen oder stehlen Telefonnummern aus Datenlecks oder kaufen sie illegal auf Marktplätzen im Darknet. PayPal hatte in der Vergangenheit selbst Datenpannen, andere Dienste ebenfalls. Eine Handynummer reicht für den Start.

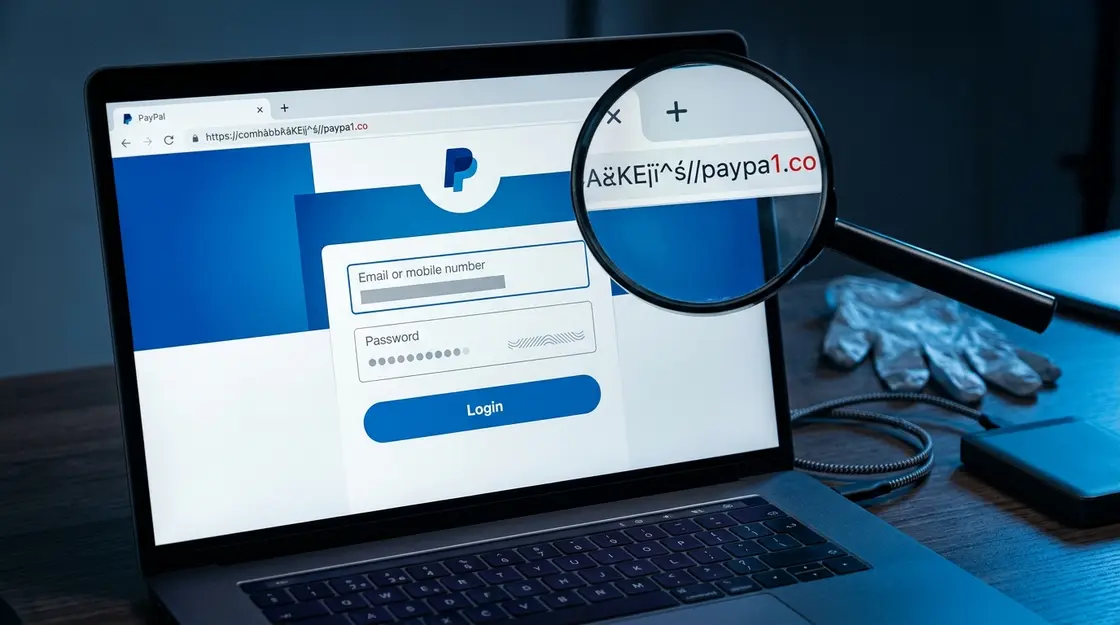

Schritt 2: Die SMS-Kampagne. KI-generierte Texte werden in großer Zahl verschickt. Die Nachricht enthält einen Betrag (im aktuellen Fall 92,90 Euro), einen Hinweis auf eine angebliche Abbuchung und einen Link zur „Überprüfung“. Der Link führt auf eine Fake-Seite, die der echten PayPal-Oberfläche täuschend ähnelt. Typosquatting – also Domains wie „paypa1.de“ oder „paypal-sicherheit.net“ – ist gängige Praxis.

Schritt 3: Die Fake-Login-Seite. Wer den Link anklickt und seine Zugangsdaten eingibt, übergibt sie direkt an die Betrüger. Manche Seiten leiten danach zur echten PayPal-Seite weiter, damit das Opfer nicht sofort Verdacht schöpft. Geschickt.

Schritt 4: Der Folgeanruf (optional). Bei besonders lohnenden Zielen folgt ein Telefonanruf. Eine Stimme – möglicherweise KI-generiert – gibt sich als PayPal-Mitarbeiter aus und fragt nach dem per SMS zugesendeten Sicherheitscode. Das ist der Zwei-Faktor-Authentifizierungscode. Wer ihn weitergibt, übergibt den letzten Schutzwall.

Schritt 5: Kontoübernahme und Ausplünderung. Mit Zugangsdaten und MFA-Code loggen sich die Angreifer ein, ändern E-Mail-Adresse und Passwort und beginnen mit Transaktionen. Das Opfer bemerkt es oft erst, wenn es versucht, sich selbst einzuloggen – und scheitert.

Die gesamte Kette dauert, von der ersten SMS bis zum gestohlenen Konto, manchmal weniger als 20 Minuten. Das ist kein Geduldsspiel. Das ist Präzisionsarbeit.

Hier kommt der Teil, den niemand gerne hört. Der Mythos, dass „nur Anfänger“ auf Phishing hereinfallen, ist schlicht falsch. Er war schon immer ein bisschen überheblich. Jetzt ist er auch noch empirisch widerlegt.

Ein oft zitiertes Extrembeispiel: In Hongkong überwies ein Finanzangestellter eines multinationalen Unternehmens umgerechnet rund 25 Millionen US-Dollar an Betrüger, nachdem er in einer Videokonferenz mit vermeintlichen Kollegen – darunter der vermeintliche CFO des Unternehmens – gesprochen hatte. Alle anwesenden „Personen“ in der Konferenz waren KI-generierte Deepfakes. Keine echten Menschen. Der Angestellte bemerkte es nicht.

Das ist ein drastisches Beispiel. Aber es illustriert das Prinzip: Wenn KI täuschend echte Texte, Stimmen und sogar Gesichter produziert, versagen intuitive Erkennungsmechanismen. Wir sind darauf trainiert, Fehler zu suchen – schlechtes Deutsch, merkwürdige Absenderadressen, falsch platzierte Logos. Wenn diese Fehler nicht mehr existieren, weil eine KI sorgfältiger schreibt als ein durchschnittlicher Mensch, ist unsere Heuristik nutzlos.

77 Prozent der CISOs – das sind die ranghöchsten Cybersicherheitsverantwortlichen in Unternehmen – bezeichnen KI-generiertes Phishing laut Sicherheitsanalysen als ernsthafte und wachsende Bedrohung. Das sind nicht naive Endnutzer, die auf eine billige SMS hereinfallen. Das sind Fachleute mit jahrelanger Erfahrung, die sich Sorgen machen. Das sollte zu denken geben. Semantisch passt dazu unser Hintergrund KI-gestützte Cybersicherheit: Wie maschinelles Lernen Unternehmen vor Angriffen schützt.

Meine persönliche Einschätzung dazu: Wer heute noch denkt, Phishing sei ein Problem für andere – weniger informierte, weniger aufmerksame Menschen –, unterschätzt die Situation erheblich. Der Angriff ist nicht mehr auf menschliche Schwäche angewiesen. Er ist auf menschliche Normalität ausgelegt: auf das Funktionieren im Alltag, das schnelle Lesen einer Nachricht zwischen zwei Terminen, das Reflex-Antippen eines Links. Das kann jedem passieren. Auch mir. Auch Ihnen.

KI-Betrug ist nicht nur eine technische, sondern vor allem eine wirtschaftliche Entwicklung. Phishing-as-a-Service, kurz PhaaS, funktioniert wie legitime Software-as-a-Service-Modelle – nur eben für kriminelle Zwecke. Interessierte Kriminelle abonnieren fertige Phishing-Kits, bekommen vorgefertigte Templates, Hosting für Fake-Seiten, Support im Darknet und teilweise sogar eine Dashboard-Oberfläche, über die sie ihre Kampagnen verwalten können.

Der Clou: Technisches Know-how ist dafür kaum noch nötig. Wer früher für einen überzeugenden Phishing-Angriff programmieren konnte und Kenntnisse in Social Engineering brauchte, kann heute ein fertiges Kit kaufen, ein Ziel eingeben und auf „Start“ drücken. Die KI erledigt den Rest.

Diese Demokratisierung des Verbrechens hat reale Konsequenzen. Die Angriffsfläche wächst, weil mehr Täter mit niedrigerer Einstiegshürde aktiv werden können. Die Qualität der Angriffe steigt, weil die dahinterliegenden KI-Modelle immer besser werden. Und die Geschwindigkeit der Kampagnen erhöht sich, weil Automatisierung keine Pausen macht.

Für deutsche Verbraucherinnen und Verbraucher bedeutet das: Die 37,5 Millionen Phishing-Versuche, die laut Sicherheitsanalysen allein in Deutschland im beobachteten Zeitraum gestoppt wurden, sind die Angriffe, die abgefangen wurden. Wie viele durchkamen, ist schwerer zu beziffern. Die Dunkelziffer bei SMS-Phishing ist besonders hoch, weil viele Betroffene sich schämen oder nicht wissen, wohin sie sich wenden sollen. Semantisch passt dazu unser Hintergrund Checkout-Betrug 2026: Wie KI-Fraud-Detection deutsche Onlineshops schützt.

Dass über die Gesamtzahl der weltweit registrierten Phishing-Vorfälle ein Anstieg von 26 Prozent auf 893 Millionen Vorfälle dokumentiert wurde, gibt einen Eindruck von der Dimension. Die Übersicht zu Cyberangriffen bei KonBriefing zeigt, wie breit dieses Problem inzwischen aufgestellt ist.

Eine der effektivsten Waffen im Arsenal des Phishing-Betrugs ist die gefälschte Login-Seite. Diese Seiten haben sich in den letzten Jahren dramatisch weiterentwickelt. Früher erkannte man sie an schlechter Optik, fehlenden HTTPS-Zertifikaten oder offensichtlich falschen Domain-Namen. Heute sieht das anders aus.

Moderne Phishing-Seiten nutzen exakt kopierte HTML-Strukturen der echten PayPal-Oberfläche. Das Logo ist korrekt. Die Schriftarten stimmen. Die Buttons funktionieren. Und das HTTPS-Schloss – das grüne Symbol, das angeblich Sicherheit signalisiert – ist auch da. Denn HTTPS bedeutet lediglich, dass die Verbindung verschlüsselt ist. Es bedeutet nicht, dass die Website legitim ist. Das ist ein Missverständnis, das Betrüger seit Jahren ausnutzen.

Die Domain-Namen werden ausgefeilter. Typosquatting ist bekannt und inzwischen teilweise durch Browser-Warnungen abgedeckt. Deshalb setzen Angreifer zunehmend auf Subdomains und lange URL-Ketten, die auf kleinen Smartphone-Bildschirmen schwer vollständig zu lesen sind. Der erste Teil der URL sieht vertrauenswürdig aus, der relevante Rest verschwindet außerhalb des sichtbaren Bereichs.

Auf manchen Fake-Seiten gibt es sogar funktionierende „Hilfe“-Links, einen Sprachauswähler und einen simulierten Ladebalken. Der Aufwand ist beträchtlich. Und er zahlt sich aus, solange genug Menschen auf den Köder hereinfallen.

PayPal selbst gibt auf seiner Hilfeseite klare Hinweise: Das Unternehmen verschickt keine SMS mit Aufforderungen, Passwörter einzugeben oder auf Links zu klicken, um eine Zahlung zu stoppen. Offizielle PayPal-Nachrichten enthalten immer den vollständigen Namen des Kontoinhabers – nicht „Sehr geehrter Kunde“ oder ähnliche generische Anreden. Diese Unterschiede sind wichtig, aber bei KI-generierten Texten, die Namen aus Datenlecks verwenden, auch nicht mehr garantiert zuverlässig.

Zwei-Faktor-Authentifizierung, kurz MFA oder 2FA, gilt seit Jahren als wichtigste Abwehrmaßnahme gegen Kontoübernahmen. Die Idee ist simpel: Selbst wenn jemand das Passwort kennt, kommt er nicht rein, ohne auch den zweiten Faktor zu haben – typischerweise einen Code, der per SMS oder Authenticator-App generiert wird.

Das Problem: MFA schützt nicht gegen Social Engineering. Voice Phishing, auch Vishing genannt, ist eine etablierte Methode, bei der sich Angreifer telefonisch als Sicherheitsmitarbeiter ausgeben und das Opfer bitten, den gerade eingegangenen Code „zur Verifikation“ mitzuteilen. Wer glaubt, mit einer echten Hotline zu sprechen – zumal wenn die Stimme überzeugend klingt und die anrufende Nummer manipuliert wurde – gibt den Code weiter. Damit ist der zweite Faktor kompromittiert.

Daneben gibt es technische Angriffsmethoden: Sogenannte Adversary-in-the-Middle-Angriffe (AiTM) schalten sich zwischen den Browser des Opfers und die echte PayPal-Seite. Der Nutzer tippt seine Daten auf der Fake-Seite ein, die Fake-Seite leitet sie in Echtzeit an die echte Seite weiter, erhält die Sitzungs-Cookies und übernimmt die Session – MFA inklusive, bereits authentifiziert.

Sicherheitsexperten prognostizieren, dass automatisierte Phishing-Kits die MFA-Umgehung bis Ende 2026 standardmäßig integrieren werden. Diese Prognose basiert auf aktuellen Trendanalysen und ist, wie alle Zukunftsaussagen, keine Gewissheit. Aber die Richtung ist klar.

Was funktioniert wirklich? Hardware-Sicherheitsschlüssel (FIDO2/WebAuthn) gelten als deutlich resistenter gegen Phishing, weil sie an die exakte Domain gebunden sind. Eine FIDO2-Authentifizierung auf einer Fake-Seite schlägt fehl, weil der Schlüssel die gefälschte Domain nicht kennt. Das ist technisch elegant. Die Verbreitung in der Breite ist aber noch gering.

Phishing ist nicht primär ein technisches Problem. Es ist ein psychologisches. Und genau deshalb ist KI-Betrug so effektiv: Generative KI optimiert nicht nur den Text, sie optimiert auch den emotionalen Trigger.

Der wichtigste Hebel ist Dringlichkeit. „Falls nicht autorisiert, handeln Sie sofort.“ „Ihre Konto-Aktivitäten werden in 24 Stunden gesperrt.“ „Zur Sicherheit Ihres Kontos ist sofortiges Handeln erforderlich.“ Diese Formulierungen aktivieren den Kampf-oder-Flucht-Reflex. Das rationale Abwägen – „Ist das echt? Sollte ich das überprüfen?“ – tritt in den Hintergrund. Der Reflex übernimmt.

KI-Systeme können diese emotionalen Trigger gezielt einsetzen und variieren. Verschiedene Versionen einer Nachricht können A/B-getestet werden: Welcher Betrag löst mehr Klicks aus? Welche Formulierung erhöht die Reaktionsrate? Welche Uhrzeit erzeugt die meisten Treffer? Das ist Marketing-Logik, angewendet auf kriminelle Zwecke. Brisant.

Hinzu kommt der Kontextfaktor. KI-gestütztes Spear-Phishing greift auf öffentlich verfügbare Informationen zurück – LinkedIn-Profile, Impressum-Einträge, öffentliche Pressemitteilungen, Beiträge in sozialen Netzwerken. Wer kürzlich öffentlich über einen Urlaub geschrieben hat, bekommt vielleicht eine SMS über „ungewöhnliche Aktivitäten, die während Ihrer Abwesenheit aufgetreten sind.“ Das wirkt erschreckend präzise.

Und erschreckend präzise ist es tatsächlich – nicht durch Magie, sondern durch Datenaggregation und automatisierte Kontextualisierung. Tools, die früher nur Geheimdiensten zur Verfügung standen, sind heute über Darknet-Marktplätze und leider auch über legale Datenbroker zugänglich.

Angesichts der steigenden Qualität von KI-Betrug braucht es konkrete, überprüfbare Kriterien. Nicht „Schauen Sie genau hin“ – sondern spezifische Punkte, die Sie jedes Mal durchgehen können. Hier eine praktische Checkliste für den Ernstfall:

Wenn Sie auf eine Phishing-SMS reagiert und Daten eingegeben haben: Passwort sofort ändern, PayPal kontaktieren, Bank informieren falls Kreditkarten- oder Kontodaten betroffen, Strafanzeige bei der Polizei erstatten. Letzteres hilft der Strafverfolgung, auch wenn im Einzelfall wenig dabei herauskommt.

Phishing-Betrug trifft nicht nur Privatpersonen. Unternehmen sind mindestens ebenso gefährdet, oft sogar lukrativere Ziele. Business E-Mail Compromise (BEC) – bei dem sich Angreifer als Lieferanten, Vorgesetzte oder Behörden ausgeben – ist eine der kostspieligsten Formen des KI-Betrugs.

Die gute Nachricht: Es gibt klare Maßnahmen. Die schlechte Nachricht: Viele Unternehmen setzen sie nicht oder nicht konsequent um. Security Awareness Training ist eine davon. Mitarbeitende müssen regelmäßig auf realistischen Phishing-Simulationen trainiert werden – nicht einmal jährlich in einer PowerPoint-Präsentation, sondern kontinuierlich mit echten Test-Nachrichten, die den aktuellen Stand der Angriffstechniken abbilden.

Technisch sind mehrere Ebenen nötig: E-Mail-Authentifizierungsstandards wie DMARC, DKIM und SPF erschweren das Fälschen von Absenderadressen. Moderne Endpoint-Protection-Lösungen analysieren das Verhalten von Prozessen, nicht nur Signaturen. KI-gestützte Sicherheitssysteme können anomale Login-Muster erkennen – Einloggen aus unbekanntem Land, ungewöhnliche Tageszeit, untypisches Verhalten nach dem Login.

Ironischerweise kämpft KI gegen KI: Während Angreifer generative Modelle für ihre Phishing-Kampagnen nutzen, setzen Sicherheitsanbieter ebenfalls auf maschinelles Lernen, um diese Angriffe zu erkennen. Das ist ein Wettrüsten, bei dem der Ausgang offen ist.

Für Unternehmen gilt außerdem: klare interne Prozesse für Zahlungsanfragen. Kein Transfer ohne telefonische Rückbestätigung über eine bekannte Nummer – unabhängig davon, wie dringend die E-Mail wirkt. Das klingt simpel. Es rettet trotzdem regelmäßig sechsstellige Beträge. Security Insider berichtet regelmäßig über aktuelle Angriffswellen und Abwehrstrategien für Unternehmen.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt seit Jahren vor Phishing – und hat die Warnungen zuletzt verschärft. KI-gestütztes Phishing und QR-Code-Betrug stehen explizit auf der Radar-Liste der Behörde, weil diese Methoden deutlich schwerer zu erkennen sind als klassische Spam-Kampagnen.

Die Strafverfolgung hinkt allerdings strukturell hinterher. Phishing-Infrastrukturen sind international verteilt. Server stehen in Ländern außerhalb der EU-Jurisdiktion. Täteridentifikation ist aufwendig. Bitcoins oder andere Kryptowährungen verschleiern Geldflüsse. Das Ergebnis: Die Aufklärungsquote bei Cyberkriminalität ist gering.

Das bedeutet nicht, dass Anzeigen sinnlos sind. Statistische Meldungen helfen Behörden, Muster zu erkennen und Ermittlungen zu bündeln. Die Verbraucherzentralen sammeln ebenfalls Fälle und veröffentlichen Warnungen. Wer eine Phishing-SMS erhalten hat, sollte sie weiterleiten – an phishing@verbraucherzentrale.nrw oder direkt an PayPal unter spoof@paypal.com. Beide Adressen sind legitim und werden ausgewertet.

Was die EU-Regulierung betrifft: Die Datenschutz-Grundverordnung (DSGVO) schreibt Unternehmen vor, Datenpannen zu melden und technische Sicherheitsmaßnahmen zu ergreifen. Unternehmen, die Kundendaten durch unzureichende Sicherheit an Angreifer verlieren, können mit Bußgeldern belegt werden. Der Rahmen existiert. Die Durchsetzung ist eine andere Geschichte.

KI-Betrug ist kein Trend, der sich wieder legt. Er ist eine strukturelle Verschiebung. Die Kosten für hochwertige Angriffe sinken. Die Qualität steigt. Die Angriffsfläche wächst, weil mehr Menschen digitale Zahlungsdienste nutzen. Phishing-Betrug wird in dieser Kombination nicht kleiner werden.

Meine persönliche Meinung: Es ist frustrierend, dass die Hauptlast der Verantwortung noch immer beim Endnutzer liegt. „Klicken Sie nicht auf Links“ ist ein Ratschlag, der so alt ist wie das Internet – und er greift nicht mehr vollständig, wenn die Links auf professionell gestalteten Seiten landen und die Nachrichten fehlerfrei klingen. Plattformbetreiber, Telekommunikationsanbieter und Behörden müssen mehr tun: bessere SMS-Authentifizierungssysteme, schnellere Abschaltung von Phishing-Domains, konsequentere internationale Strafverfolgung. Daran mangelt es.

Was Sie heute tun können, ohne auf regulatorische Fortschritte zu warten:

Phishing-Betrug mit KI-generierten Texten ist nicht das Ende der Welt. Aber er ist eine ernsthafte, aktuelle und wachsende Bedrohung für Tausende Menschen in Deutschland. Aktuelle Sicherheitswarnungen zu PayPal-Phishing finden Sie fortlaufend bei Chip.de im Bereich Cybersecurity.

Was bleibt, ist eine unbequeme Frage: Wenn selbst IT-Profis mit jahrelanger Erfahrung KI-generiertes Phishing nicht mehr zuverlässig erkennen – wer kann das dann überhaupt noch? Und was sagt das über ein System aus, das die Sicherheit Millionen digitaler Identitäten auf die Aufmerksamkeit einzelner Nutzerinnen und Nutzer in stressigen Alltagsmomenten aufbaut?

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmen, können wir Daten wie Ihr Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder widerrufen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.