Julia Wolf

Julia Wolf

63 Prozent der Sicherheitsprofis weltweit stufen Ransomware als hohes oder kritisches Risiko ein. Nur 30 Prozent fühlen sich tatsächlich darauf vorbereitet. Der Ivanti State of Cybersecurity Report 2026 dokumentiert diese 33-Punkte-Lücke – und zeigt, dass sie wächst. KI macht Angriffe schneller, billiger und präziser. Unternehmen laufen hinterher. Das Pikante daran: Viele wissen es.

Der Ivanti State of Cybersecurity Report 2026 ist kein Wohlfühldokument. Er ist eine Bestandsaufnahme organisatorischen Versagens – freundlich formuliert. 63 Prozent der befragten Sicherheitsverantwortlichen bezeichnen Ransomware als hohes oder kritisches Risiko für ihre Organisation. Gleichzeitig fühlen sich nur 30 Prozent „sehr vorbereitet“ auf genau diese Bedrohung. Die daraus resultierende Differenz: 33 Prozentpunkte. Der sogenannte Ransomware Preparedness Gap.

Das klingt zunächst wie eine weitere Statistik in einer Branche, die Statistiken liebt. Aber dieser Wert hat Kontext. Im Vorjahresbericht lag der Gap bei 29 Punkten. Das bedeutet: Innerhalb von zwölf Monaten ist er um vier Punkte gewachsen. Und das ist kein Ausreißer. Über alle zehn im Report erfassten Bedrohungstypen hinweg – von DDoS bis Credential-Diebstahl – wächst der durchschnittliche Preparedness Gap um rund zehn Prozentpunkte pro Jahr. Ransomware ist dabei das prominenteste Beispiel, aber keineswegs das einzige Problem.

Wenig überraschend: Die Kurve zeigt in die falsche Richtung. Und das in einem Umfeld, in dem KI-gestützte Angriffe die Einstiegshürden für Cyberkriminelle auf ein historisches Tief gedrückt haben.

Was genau dieser Preparedness Gap bedeutet, warum er wächst, und was Unternehmen dagegen tun können – das ist, was dieser Artikel aufdröselt. Ohne beschönigendes Managementsprech. Mit konkreten Zahlen. Und mit der unangenehmen Frage, ob die Sicherheitsbranche gerade dabei ist, einen Kampf zu verlieren, den sie öffentlich längst gewonnen haben will.

Der Preparedness Gap beschreibt die Differenz zwischen dem Anteil der Organisationen, die eine Bedrohung als kritisch einschätzen, und dem Anteil, der sich darauf tatsächlich vorbereitet fühlt. Im Fall von Ransomware: 63 minus 30 ergibt 33. Diese Zahl ist nicht abstrakt – sie ist eine direkte Aussage darüber, wie viele Unternehmen wissen, dass sie ein Problem haben, aber nichts oder zu wenig dagegen unternehmen. Dazu passt unser Hintergrund Ransomware: So schützen Sie Ihr Unternehmen vor Angriffen.

Das ist keine kognitive Dissonanz im klassischen Sinne. Es ist strukturelles Versagen. Budget fehlt. Personal fehlt. Prioritäten sind falsch gesetzt. Oder – und das ist der subtilere Fall – Organisationen verwechseln reaktive Sicherheitsmaßnahmen mit echter Vorbereitung. Ein Antivirusprogramm zu betreiben bedeutet nicht, auf eine Ransomware-Attacke vorbereitet zu sein. Ein Backup zu haben bedeutet nicht, einen Wiederanlaufplan getestet zu haben. Viele Unternehmen sitzen in dieser Grauzone und nennen es „ausreichend“.

Das Pikante daran: Der Report zeigt, dass die Wahrnehmung von Ransomware als Risiko in den letzten zwei Jahren um acht Prozentpunkte gestiegen ist. Das Bewusstsein wächst also. Aber die Vorbereitung hält nicht Schritt. Die Lücke öffnet sich weiter – obwohl (oder weil?) alle wissen, dass sie sich öffnet.

Ivanti befragt für den Report jährlich Sicherheitsverantwortliche aus verschiedenen Branchen und Unternehmensgrößen weltweit. Die Teilnehmenden werden sowohl nach ihrer Risikoeinschätzung als auch nach ihrer subjektiven Bereitschaft befragt. Das ist methodisch wichtig: Es handelt sich um Selbsteinschätzung, nicht um externe Auditdaten. Das bedeutet einerseits, dass die tatsächliche Lücke möglicherweise noch größer ist – wer sich für „sehr vorbereitet“ hält, irrt sich häufig. Andererseits ist diese Selbstwahrnehmung strategisch relevant: Sie steuert Entscheidungen über Budgets, Prioritäten und Reaktionspläne.

Plot Twist: Wenn 70 Prozent der Befragten angeben, sich nicht „sehr vorbereitet“ zu fühlen, und das trotzdem kein unmittelbares Handeln auslöst – dann ist das Problem nicht Informationsmangel. Es ist Handlungsträgheit.

KI-Angriffe sind keine Science-Fiction mehr. Sie sind operative Realität. Mike Riemer, SVP Network Security Group und Field CISO bei Ivanti, bringt es auf den Punkt: Threat Actors reverse-engineern Patches mithilfe von KI in 72 Stunden. Das bedeutet, dass ein Unternehmen, das einen Patch nicht sofort einspielt, innerhalb von drei Tagen nach dessen Veröffentlichung aktiv exponiert sein kann. Nicht hypothetisch. Tatsächlich.

Der klassische Zeitpuffer zwischen Patch-Release und Exploit-in-the-Wild ist kollabiert. Was früher Wochen dauerte, dauert heute Tage. Was Tage dauerte, dauert Stunden. KI beschleunigt jeden Schritt des Angriffslebenszyklus: Reconnaissance, Exploit-Entwicklung, Payload-Anpassung, Exfiltration und schließlich die Ransomware-Attacke selbst. Die menschliche Komponente auf Angreiferseite wird kleiner. Die Skalierbarkeit wird größer.

Das hat konkrete Konsequenzen für die Vorbereitung. Klassisches Vulnerability Management – Schwachstellen erkennen, priorisieren, patchen – ist als alleiniger Ansatz nicht mehr ausreichend. Der Zeitraum zwischen Erkennen und Schließen einer Lücke ist zu groß geworden. Hier kommt der Begriff Exposure Management ins Spiel, auf den der Report explizit hinweist: ein proaktiverer Ansatz, der nicht nur einzelne Schwachstellen betrachtet, sondern den gesamten Angriffsvektor eines Unternehmens bewertet.

Eine Zahl aus dem Report verdient besondere Aufmerksamkeit. Eine Harvard-Kennedy-School-Studie, auf die Ivanti verweist, zeigt: KI-generierte Phishing-Mails haben eine Klickrate von 54 Prozent. Menschlich erstellte Phishing-Mails kommen auf 12 Prozent. Das ist kein marginaler Unterschied. Das ist ein Faktor 4,5.

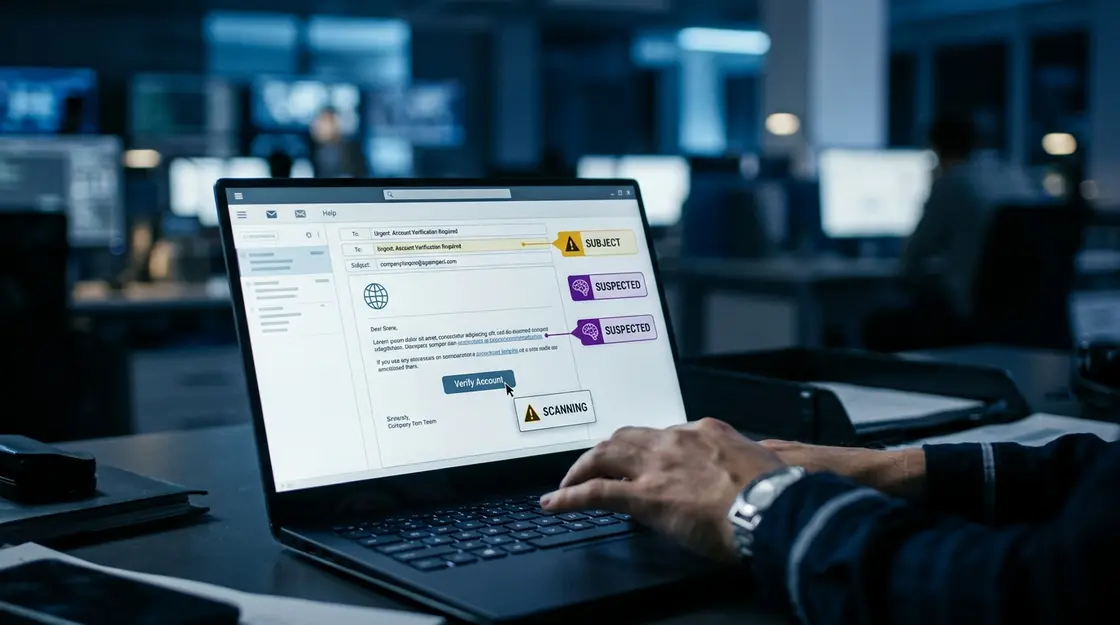

KI-Phishing funktioniert, weil es personalisiert. Nicht mit ein paar generischen Details, sondern mit kontextreichen, glaubwürdigen Nachrichten, die aus öffentlichen Daten – LinkedIn-Profile, Unternehmenswebsites, Social-Media-Posts – zusammengestellt werden. Die KI-Angriffe, die heute auf Posteingänge treffen, kennen den Namen des Vorgesetzten, die aktuellen Projekte und im besten Fall die interne Kommunikationskultur eines Unternehmens. Das macht sie gefährlich. Sehr gefährlich.

Phishing ist nach wie vor der häufigste Einstiegspunkt für Ransomware-Attacken. Wenn die Klickrate durch KI-Angriffe auf 54 Prozent steigt, vervielfacht das effektiv die Wahrscheinlichkeit einer erfolgreichen Erstinfektion. Der Clou: Technische Schutzmaßnahmen allein reichen hier nicht. Das schwächste Glied ist und bleibt der Mensch – und KI weiß das.

Ransomware ist längst kein Nischenprodukt für hochspezialisierte Kriminelle mehr. Das Ransomware-as-a-Service-Modell hat das Feld demokratisiert – im denkbar schlechtesten Sinne des Wortes. Wer heute eine Ransomware-Attacke starten will, braucht keine technischen Fähigkeiten. Er braucht Geld für ein Abonnement auf einem einschlägigen Forum und einen Zielpunkt.

Die Kombination aus RaaS-Modellen und KI-gestützten Tools senkt die Einstiegshürde auf ein Minimum. Infostealer – Malware, die Zugangsdaten abgreift – werden als ergänzende Tools genutzt, um Credentials vorab zu stehlen und Ransomware-Attacken vorzubereiten. Das Ergebnis ist ein professionalisierter, hochskalierbarer Angriffsmarkt, der mit der Geschwindigkeit eines Tech-Startups operiert. Auf der Verteidigungsseite stehen Unternehmen mit Budgetbeschränkungen, Fachkräftemangel und trägen Entscheidungsstrukturen.

Wenig überraschend, dass der Gap wächst.

Eine der brisantesten Zahlen im Ivanti-Report: 54 Prozent der befragten Organisationen geben an, sie würden bei einer Ransomware-Attacke das Lösegeld zahlen. Das FBI rät explizit dagegen. Europäische Behörden wie das BSI ebenfalls. Und trotzdem: mehr als die Hälfte aller Befragten würde zahlen.

Das hat weniger mit Naivität zu tun als mit Kalkulation. Wer keine funktionierenden Backups hat, wer keinen getesteten Incident-Response-Plan besitzt, wer sich die Ausfallzeit schlicht nicht leisten kann – für den ist die Lösegeld-Zahlung das kleinere Übel. Oder zumindest das schnellere. Das ist rational. Es ist auch kurzsichtig.

Denn Zahlen garantiert nichts. Keine entschlüsselten Daten. Keine Garantie, dass die Daten nicht trotzdem verkauft werden. Keine Sicherheit, dass das System nicht weiterhin kompromittiert ist. Organisationen, die gezahlt haben, werden häufiger wieder angegriffen – sie gelten als zahlungswillige Ziele. Der Clou: Wer zahlt, finanziert gleichzeitig die Weiterentwicklung der Ransomware, die ihn beim nächsten Mal trifft.

Die Bereitschaft zu zahlen ist kein eigenständiges Problem. Sie ist ein Symptom. Wer sich vorbereitet hat – offline Backups, getestete Wiederherstellungsprozesse, segmentierte Netzwerke, klare Kommunikationspläne –, steht vor einer anderen Entscheidungssituation als wer das nicht hat. Der Preparedness Gap und die Zahlungsbereitschaft sind zwei Seiten derselben Medaille.

Die 54-Prozent-Zahl verdeutlicht, wie konkret der Schaden durch mangelnde Vorbereitung ist. Es ist kein abstrakter Risiko-Score. Es ist eine reale Entscheidung unter Druck, bei der Unternehmen ohne ausreichende Vorbereitung systematisch die schlechtere Option wählen – nicht aus freiem Willen, sondern weil sie keine andere haben. Und das ist brisant. Sehr brisant.

Warum schließt sich der Preparedness Gap nicht? Die Antwort ist mehrschichtig, aber einige Faktoren stechen hervor. Erstens: Sicherheitsbudgets wachsen langsamer als die Bedrohungslandschaft. Zweitens: Der Fachkräftemangel im Cybersecurity-Bereich ist real und strukturell. Drittens: Sicherheitsmaßnahmen kämpfen intern um Priorität gegen sofort sichtbare Business-Ergebnisse.

Das Ergebnis ist eine Organisation, die weiß, dass Ransomware gefährlich ist, die aber nicht genug Ressourcen hat oder zuweist, um die Lücke zu schließen. Erschwerend kommt hinzu, dass Sicherheitsinvestitionen häufig nach dem Prinzip „reactive spending“ funktionieren: Geld fließt nach einem Vorfall, nicht davor. Das Ivanti-Modell der Preparedness zeigt hier deutlich: Nur 51 Prozent der befragten Organisationen folgen einem strikten Risiko-Toleranz-Framework. Die anderen 49 Prozent improvisieren – strukturiert oder nicht.

Ein weiterer Mechanismus, der den Gap vergrößert: Compliance wird mit Sicherheit verwechselt. Wenn ein Unternehmen ISO 27001-zertifiziert ist oder DSGVO-konform operiert, bedeutet das nicht, dass es auf eine Ransomware-Attacke vorbereitet ist. Zertifizierungen beschreiben Mindeststandards und Prozesse. Sie beschreiben keine Verteidigungsfähigkeit unter realen Angriffsbedingungen.

Diese Verwechslung ist weit verbreitet und führt zu einer gefährlichen Selbstüberschätzung. Unternehmen, die „compliant“ sind, fühlen sich häufig sicherer als sie sind. Und damit unterschätzen sie ihre eigene Position im Preparedness Gap. Das ist eine Form von Sicherheitsgefühl, die Angreifer gezielt ausnutzen.

Der Report dokumentiert ein Wachstum des Gaps von durchschnittlich zehn Prozentpunkten pro Jahr über alle Bedrohungstypen hinweg. Dahinter steckt eine strukturelle Asymmetrie: Angreifer skalieren durch Automatisierung und KI-Angriffe exponentiell. Verteidiger skalieren linear – durch Einstellungen, Trainings, Prozessoptimierungen. Diese Asymmetrie ist fundamental. Sie erklärt, warum der Gap nicht konstant bleibt, sondern wächst.

Das ist keine neue Erkenntnis, aber sie bekommt durch die KI-Komponente eine neue Qualität. Wenn ein RaaS-Anbieter seine Plattform mit KI-Phishing-Modulen aufrüstet, profitieren automatisch alle seine Kundinnen und Kunden. Wenn ein Unternehmen seine Abwehrfähigkeit verbessern will, muss es schulen, testen, implementieren, validieren – manuell, langsam, teuer.

Der klassische Ransomware-Angriff beginnt nicht mit einer ausgefeilten Zero-Day-Lücke. Er beginnt mit einer E-Mail. Oder einem Anruf. Oder einer gefälschten Videokonferenz. Phishing bleibt der primäre Einstiegsvektor für Ransomware-Attacken – und KI macht ihn effizienter als je zuvor.

Neu im Arsenal: Vishing – Voice-Phishing via KI-generierten Stimmen. Wer einen Anruf von der vermeintlichen Finanzabteilung erhält, der mit der Stimme des bekannten CFO um eine dringende Überweisung bittet, steht vor einem neuen Problem. Deepfakes fügen die visuelle Dimension hinzu: Video-Calls mit gefälschten Identitäten existieren bereits und werden zunehmend für Business-Email-Compromise-Angriffe und Ransomware-Vorstufen eingesetzt.

Der Preparedness Gap ist hier besonders groß, weil diese Angriffsvektoren technische Schutzmaßnahmen weitgehend umgehen. Kein Firewall-Regelwerk filtert einen überzeugenden KI-generierten Anruf heraus. Kein Endpoint-Schutz erkennt, dass der Mensch am anderen Ende des Videocalls nicht existiert. Die Verteidigung muss beim Menschen ansetzen – und das ist das teuerste und unsicherste Glied der Kette.

Neben Social Engineering ist die Exploitation ungepatchter Systeme der zweithäufigste Einstiegsvektor für Ransomware. Das ist nicht neu. Neu ist die Geschwindigkeit. Mit KI-gestützter Analyse können Angreifer Patches reverse-engineeren, die zugrunde liegende Schwachstelle identifizieren und einen funktionierenden Exploit entwickeln – in 72 Stunden oder weniger.

Das bedeutet in der Praxis: Das Patch-Veröffentlichungsdatum ist kein Sicherheitsdatum mehr. Es ist ein Startsignal. Ab dem Moment, in dem ein Patch veröffentlicht wird, beginnt die Uhr zu ticken. Wer innerhalb von 72 Stunden nicht gepatcht hat, ist verwundbar. Nicht theoretisch. Aktiv.

Die meisten Unternehmen schaffen das nicht. Patch-Management ist komplex, erfordert Tests, Freigaben, Deployment-Fenster. In einer gut organisierten IT-Abteilung dauert es Tage bis Wochen. In einer schlecht organisierten länger. Das Ergebnis: Ein dauerhaftes Exploit-Fenster, das KI-gestützte Angreifer systematisch nutzen.

Ransomware schlägt selten sofort zu. Moderne Attacken folgen einem mehrstufigen Muster: Erstinfektion über Phishing oder Exploit, gefolgt von unauffälliger Persistenz, anschließendem Credential-Diebstahl und lateraler Bewegung durch das Netzwerk – und erst dann die eigentliche Ransomware-Attacke. Dieser Prozess dauert im Median mehrere Wochen. Die Organisation merkt meist nichts.

Infostealer sind dabei ein zunehmend wichtiges Werkzeug. Sie werden als eigenständige Malware eingesetzt oder als Vorstufe zu Ransomware-Attacken. Der Markt für gestohlene Credentials ist gut organisiert – Zugangsdaten werden auf einschlägigen Foren gehandelt und von RaaS-Betreibern für gezielte Angriffe eingekauft. Das senkt die Hemmschwelle und erhöht die Treffsicherheit von Ransomware-Attacken weiter.

Der Preparedness Gap ist hier deshalb so problematisch, weil die Erkennung dieser Frühphasen aktives Monitoring erfordert. Wer keine ordentliche Detection-and-Response-Fähigkeit hat, bemerkt den Angriff erst, wenn der Bildschirm gesperrt ist und eine Lösegeldforderung erscheint. Dann ist es zu spät für Prävention. Dann beginnt das Krisenmanagement.

Vulnerability Management ist das Standardwerkzeug der Sicherheitsbranche. Es identifiziert bekannte Schwachstellen in Systemen, priorisiert sie nach Schweregrad und empfiehlt Maßnahmen. Das ist notwendig. Es ist nicht ausreichend.

Das Problem: Vulnerability Management ist reaktiv und punktuell. Es beantwortet die Frage „Welche bekannten Lücken habe ich gerade?“, aber nicht „Wie wird ein Angreifer wahrscheinlich in meine Organisation eindringen?“ Diese beiden Fragen sind nicht identisch. Die gefährlichste Schwachstelle ist nicht immer die mit dem höchsten CVSS-Score. Sie ist oft die, die am besten erreichbar ist, am wenigsten überwacht wird und am meisten Zugang zu kritischen Systemen ermöglicht.

Exposure Management adressiert genau diese Lücke. Es betrachtet den Angriffspfad ganzheitlich – nicht einzelne CVEs, sondern die Kombination aus Schwachstellen, Konfigurationsfehlern, überprivilegierten Accounts und schwach geschützten Assets, die zusammen einen realisierbaren Angriffsvektor bilden. Das ist konzeptuell ein Sprung – und operativ eine erhebliche Herausforderung.

KI-gestützte Angreifer denken in Angriffsgraphen, nicht in einzelnen Schwachstellen. Sie suchen den effizientesten Pfad von der Peripherie zu den wertvollen Assets – und optimieren diesen Pfad kontinuierlich. Klassisches Vulnerability Management kann diesem Ansatz nicht folgen, weil es keine Pfade modelliert. Exposure Management schon.

Der Ivanti-Report empfiehlt diesen Paradigmenwechsel explizit. Statt sich zu fragen „Welche CVEs muss ich diese Woche patchen?“, sollten Sicherheitsteams fragen: „Welche Kombination von Faktoren macht mein Netzwerk heute für einen Ransomware-Angreifer attraktiv?“ Diese Perspektivverschiebung klingt einfach, erfordert aber andere Tools, andere Prozesse und – brisant – andere Skills.

Meine persönliche Einschätzung: Der Wechsel zu Exposure Management ist der sinnvollste einzelne Schritt, den Sicherheitsteams in einer Welt KI-gestützter Angriffe machen können. Er ist auch der schwierigste – weil er bedeutet, bestehende Prozesse grundlegend neu zu denken statt inkrementell zu verbessern.

Der erste Schritt ist unangenehm. Er erfordert, die eigene Sicherheitslage ohne Schönfärberei zu bewerten. Nicht „Was haben wir implementiert?“, sondern „Was würde passieren, wenn wir morgen angegriffen werden?“ Diese Frage beantworten viele Sicherheitsteams ungern – weil die Antwort oft unbequem ist.

Eine strukturierte Methode dafür ist das Tabletop-Exercise: Ein simulierter Ransomware-Angriff, der im Workshop-Format durchgespielt wird. Kein echter Angriff, keine echte Bedrohung – aber ein realistisches Szenario, das zeigt, wo Prozesse versagen, wo Kommunikation zusammenbricht und wo Entscheidungen unklar bleiben. Viele Organisationen führen solche Übungen nie durch. Sie sind aber eines der kosteneffizientesten Mittel, um den tatsächlichen Preparedness-Gap einer Organisation sichtbar zu machen.

72 Stunden ist das neue Patch-Fenster. Das klingt nach einer Forderung, die in der Praxis unrealistisch ist. Für viele Systeme stimmt das auch. Aber das ist keine Entschuldigung – es ist eine Risikobewertungsaufgabe. Welche Systeme sind extern exponiert? Welche haben kritische Schwachstellen? Diese bekommen Priority-One-Behandlung. Der Rest kann warten. Aber dieser Entscheidungsprozess muss explizit, dokumentiert und regelmäßig überprüft sein.

Automatisierung spielt hier eine Schlüsselrolle. Wer Patch-Deployment noch manuell orchestriert, verliert im Wettlauf mit KI-gestützten Exploit-Entwicklern systematisch. Automatisierte Patch-Management-Tools, die im Test-Deploy-Validate-Cycle operieren und für kritische Systeme priorisiert werden, sind keine Luxus – sie sind eine Grundvoraussetzung für Sicherheit in der aktuellen Bedrohungslage.

Prävention allein reicht nicht. Der Assumption-of-Breach-Ansatz – die Annahme, dass ein Angreifer früher oder später eindringen wird – ist der realistischere Ausgangspunkt. Was dann zählt, ist die Fähigkeit, den Angriff schnell zu erkennen und einzudämmen, bevor er zur Ransomware-Attacke eskaliert.

Das erfordert aktives Monitoring von Netzwerkverkehr und Endpunkten, Anomalieerkennung und einen klar definierten Incident-Response-Prozess. Laut Ivanti-Report fehlt diese Fähigkeit bei einem erheblichen Teil der Organisationen – oder sie ist vorhanden, aber nie unter realen Bedingungen getestet worden. Der Unterschied zwischen einem Incident-Response-Plan im Ordner und einem tatsächlich geübten Plan ist in der Praxis enorm.

Bei einer KI-Phishing-Klickrate von 54 Prozent ist Security-Awareness-Training kein Nice-to-have. Es ist eine Grundinvestition. Aber es reicht nicht, einmal jährlich eine Pflichtschulung anzubieten. Effektives Awareness-Training ist kontinuierlich, simulationsbasiert und kontextspezifisch.

Phishing-Simulationen – also intern gesteuerte Fake-Phishing-Mails, um das tatsächliche Klickverhalten zu messen – sind dabei ein wichtiges Diagnosetool. Wer 40 Prozent Klickrate in der eigenen Organisation misst, hat ein Datenpunkt, der Budget- und Trainingsentscheidungen fundiert. Wer diese Daten nicht hat, trifft Sicherheitsentscheidungen im Blindflug.

Zusätzlich sind technische Kontrollmechanismen wichtig, die menschliches Fehlverhalten abfangen: Multi-Faktor-Authentifizierung (MFA) als Pflicht für alle Accounts, E-Mail-Sicherheitslösungen mit KI-gestützter Analyse und klare Eskalationsprozesse für verdächtige Kommunikation.

Nur 51 Prozent der Ivanti-Befragten folgen einem strikten Risiko-Toleranz-Framework. Das bedeutet: Fast die Hälfte aller Organisationen hat keine klare Definition davon, welche Risiken sie bereit sind einzugehen und welche nicht. Ohne diese Definition können Sicherheitsentscheidungen nicht rational priorisiert werden.

Ein Risiko-Toleranz-Framework legt fest: Welche Systeme und Daten sind geschäftskritisch? Welcher Ausfall wäre tolerierbar – für wie lange? Welche Restrisiken werden bewusst akzeptiert? Diese Fragen sind unbequem, weil sie Klarheit erfordern. Aber sie sind die Basis für sinnvolle Sicherheitsinvestitionen und für die Priorisierung des Preparedness-Programms.

Ransomware-Attacken sind kein rein amerikanisches Problem. Deutschland ist einer der am stärksten betroffenen Märkte in Europa. Die starke exportorientierte Mittelstandsstruktur macht deutsche Unternehmen zu attraktiven Zielen: Sie haben wertvolle Daten und Produktionsgeheimnisse, sind aber häufig schlechter abgesichert als große Konzerne. Das BSI dokumentiert regelmäßig Angriffe auf kritische Infrastrukturen, Krankenhäuser und Kommunalverwaltungen.

Der Security Insider berichtete zuletzt über eine Zunahme gezielter Ransomware-Kampagnen gegen den deutschen Mittelstand – mit besonderem Fokus auf produzierende Unternehmen, die auf Operational-Technology-Systeme setzen, die häufig schlechter gepatcht und überwacht werden als IT-Systeme. Die Kombination aus OT-Exposition und schwachem Patch-Management ist ein bevorzugter Einstiegsvektor für Ransomware-Akteure.

NIS2, DORA und die EU-Cybersecurity-Strategie erhöhen den regulatorischen Druck auf Unternehmen in Europa. Das ist grundsätzlich positiv. Regulierung kann als externer Treiber wirken, der Sicherheitsinvestitionen rechtfertigt und Mindeststandards durchsetzt.

Aber der Ivanti-Report erinnert daran, dass regulatorische Compliance und echte Sicherheitsbereitschaft zwei verschiedene Dinge sind. Unternehmen, die NIS2-konform sind, können trotzdem einen erheblichen Preparedness Gap haben. Regulierung schließt den Gap nicht – sie definiert lediglich einen Mindeststandard. Den tatsächlichen Gap zu schließen erfordert mehr: strategische Planung, kontinuierliche Investition und eine Sicherheitskultur, die nicht aufhört, wenn die Auditcheckliste abgehakt ist.

Ransomware-Angriffe sind laut Ivanti State of Cybersecurity Report 2026 im Jahr 2024 um zehn Prozent gestiegen. Datenlecks um sechs Prozent. Der Trend zeigt in eine Richtung. KI-gestützte Automatisierung wird diesen Trend nicht abflachen – sie wird ihn beschleunigen.

Die Prognosen der befragten Sicherheitsexperten sind wenig optimistisch: Ransomware bleibt die Top-Bedrohung für 2025 und 2026. KI-Angriffe werden ausgefeilter. RaaS-Modelle werden zugänglicher. Die Angriffsfläche wächst durch IoT, OT-Systeme und Cloud-Migration weiter. Und der Preparedness Gap wächst mit – sofern keine strukturellen Veränderungen im Sicherheitsansatz stattfinden.

Sicherheitsverantwortliche sind mehrheitlich davon überzeugt, KI effektiver als Angreifer einzusetzen. Das ist eine optimistische Selbsteinschätzung – und sie ist im besten Fall halbwahr. KI auf der Verteidigungsseite hat echte Potenziale: Anomalieerkennung in Echtzeit, automatisierte Threat-Intelligence, schnellere Incident Response. Diese Potenziale sind real.

Aber KI auf der Angreifer-Seite hat einen strukturellen Vorteil: Sie muss nur einmal erfolgreich sein. Die Verteidigung muss es immer sein. Diese Asymmetrie verschwindet nicht durch KI-Tools auf der Verteidigungsseite – sie wird allenfalls abgemildert. Der Preparedness Gap wächst dennoch, solange Angreifer die Skalierbarkeit und Geschwindigkeit von KI-Angriffen konsequenter nutzen als Verteidiger.

Meine persönliche Sicht: Die Überzeugung, KI besser einzusetzen als Angreifer, klingt gut in Pressemitteilungen. Der Report beweist das Gegenteil. Der Gap wächst. Irgendjemand liegt falsch.

Wer seinen eigenen Preparedness-Status einschätzen will, kann folgende Fragen als Ausgangspunkt nutzen. Ehrlichkeit ist dabei Pflicht – selbst auferlegter Optimismus ist die teuerste Form von Sicherheitsstrategie.

Wenn Sie mehr als zwei dieser Fragen nicht klar mit „Ja“ beantworten können – willkommen im Preparedness Gap. Sie sind in guter Gesellschaft. Das macht es nicht besser.

Neben den fehlenden Maßnahmen gibt es typische Fehler, die Organisationen im Umgang mit Ransomware-Risiken machen. Das Kennen dieser Muster ist ein erster Schritt, sie zu vermeiden.

Der Ivanti-Report kann als Panikquelle gelesen werden. Das wäre falsch. Er sollte als Priorisierungshilfe gelesen werden. Der Gap ist bekannt. Die Richtung ist klar. Die Frage ist nicht mehr, ob Handlungsbedarf besteht – der ist offensichtlich. Die Frage ist: Womit beginnt man sinnvollerweise?

Die Antwort hängt von der individuellen Ausgangslage ab. Wer noch kein funktionierendes Backup-und-Recovery-System hat, beginnt dort. Wer Backups hat, aber keinen Incident-Response-Plan, priorisiert den. Wer beides hat, aber nie getestet hat, plant die nächste Übung. Der Fehler wäre, alles gleichzeitig anzugehen und damit nichts wirklich zu verbessern.

Viele Sicherheitsteams kämpfen nicht primär gegen Angreifer. Sie kämpfen gegen interne Priorisierungsentscheidungen. Budget für Sicherheit gegen Budget für Wachstum. Langfristige Risikovermeidung gegen kurzfristige Rentabilität. Diese Kämpfe sind real und schwierig.

Der Ivanti-Report liefert Argumente. 54 Prozent Zahlungsbereitschaft bei Ransomware-Angriffen ist ein Business-Argument, kein Technik-Argument. Die durchschnittliche Lösegeld- und Ausfallkosten bei einer Ransomware-Attacke sind ein Business-Argument. Das Reputationsrisiko nach einem öffentlichen Vorfall ist ein Business-Argument. Sicherheitsteams, die diese Sprache sprechen, haben mehr Chancen im Gespräch mit dem Management.

Und der Preparedness Gap ist dabei das stärkste Argument von allen: Wir wissen, dass wir das Risiko nicht bewältigen können. Wollen wir wirklich darauf warten, dass es sich bewahrheitet?

Der Ivanti State of Cybersecurity Report 2026 beschreibt einen Zustand, der sich nicht von selbst verbessert. 33 Punkte zwischen Risikowahrnehmung und Vorbereitung. Ein Gap, der wächst. KI-Angriffe, die Angreifer exponentiell skalieren lassen. Eine Mehrheit von Organisationen, die im Ernstfall zahlen würde – weil sie keine andere Wahl hätten.

Das ist die Ausgangslage. Brisant, aber nicht hoffnungslos. Die Maßnahmen sind bekannt. Die Werkzeuge existieren. Was fehlt, sind Priorisierung, politischer Wille intern und die Bereitschaft, Sicherheit nicht als Kostenstelle zu betrachten, sondern als Betriebsvoraussetzung.

Plot Twist: Die teuerste Sicherheitsstrategie ist die, die nie getestet wurde. Die zweitteuerste ist gar keine.

Und damit stellt sich die Frage, die der Report impliziert, ohne sie direkt zu stellen: Wenn 70 Prozent der Sicherheitsverantwortlichen wissen, dass sie nicht ausreichend vorbereitet sind – und der Gap trotzdem wächst – was genau muss noch passieren, damit sich das ändert? Warten Sie nicht auf die Antwort. Machen Sie den ersten Schritt.

Mehr zu den aktuellen Bedrohungstrends und konkreten Schutzmaßnahmen finden Sie auch in der Channel Futures Analyse zu den Ivanti- und Flashpoint-Reports – mit weiteren Einordnungen für den internationalen Unternehmenskontext.

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmen, können wir Daten wie Ihr Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder widerrufen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.